PowerHammer er et wake-up call til datatyveri gennem elledninger

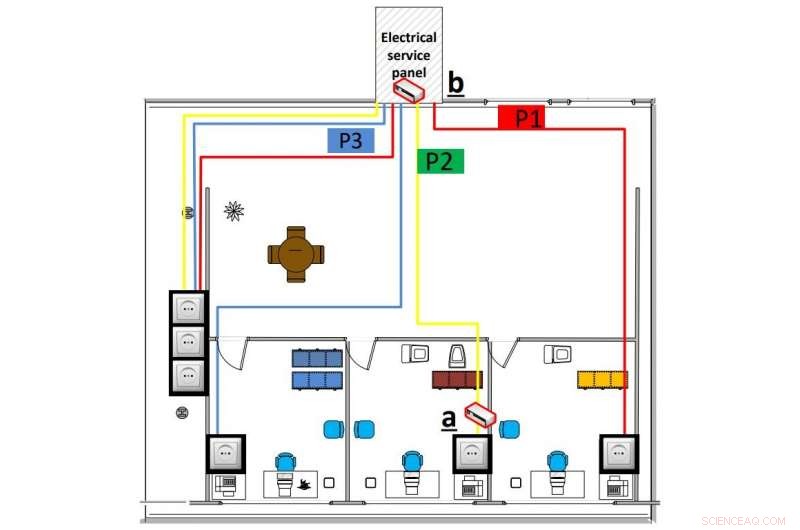

Modtagerimplantationen:(a) på strømledningen, der forsyner computeren, og (b) på strømledningen i det elektriske hovedservicepanel. Kredit:arXiv:1804.04014 [cs.CR]

Kan sikkerhedseksperter nogensinde klage over, at der ikke er noget tilbage at gøre? Svaret er indlysende, og endnu en vej til fortræd er blevet anerkendt i form af strømforsyninger, der fungerer som et dataeksfiltreringsværktøj. Det ser ud til, at malware, der bruger elledninger, kan udslette data fra computere med luftgab.

Forskere fra Ben-Gurion University of the Negev opdagede malware, der fanger data gennem elledninger.

"PowerHammer virker ved at inficere en computer med luftgab med malware, der bevidst ændrer CPU-udnyttelsesniveauer for at få ofrets computer til at forbruge mere eller mindre elektrisk strøm, " sagde Catalin Cimpanu, Bleeping Computer . Vente, computere med luftgab?

Mordechai Guri, Boris Zadov, Dima Bykhovsky, Yuval Elovici, i en avis om deres arbejde, påpegede, at "selv luftgappede netværk ikke er immune over for brud. I det sidste årti, det har vist sig, at angribere med succes kan trænge ind i luftgappede netværk ved at bruge komplekse angrebsvektorer."

Deres papir, "PowerHammer:Exfiltrating Data from Air-Gapped Computers through Power Lines" er på arXiv. De kalder malwaren PowerHammer, og de beskrev dens adfærd. "Data er moduleret, kodet, og transmitteret oven på de aktuelle flowudsving, og så ledes og udbredes det gennem elledningerne." De sagde, at dette var fænomener kendt som en ledet emission.

Swati Khandelwal i Hacker News sagde, at det var specielt designet malware, der skaber udsving i det nuværende flow "i morse-kode-lignende mønster for at overføre datatip i binær form (dvs. 0 og 1)."

Forfatterne skrev, "Vi implementerede en ondsindet kode, der styrer strømforbruget på en computer ved at regulere den øjeblikkelige udnyttelse af CPU-kernerne."

Skriver ind Sikkerhedsuge , Eduard Kovacs forklarede, at "En computers CPU er en betydelig strømforbruger, og dens arbejdsbelastning har en direkte indvirkning på strømforbruget og implicit strømmen af strøm i enhedens strømkabel. Ved at overbelaste CPU'en med beregninger og stoppe og starte arbejdsbelastningen, det er muligt at generere et signal over elledningerne ved en specificeret frekvens."

Richard Chirgwin, Registeret , sagde, "PowerHammer-malwaren øger CPU-udnyttelsen ved at vælge kerner, der i øjeblikket ikke er i brug af brugeroperationer (for at gøre det mindre bemærkelsesværdigt)." Han bemærkede, at "det er ret simpelt, fordi alt, hvad angriberen behøver, er at beslutte, hvor modtagerens strømklemme skal placeres:nær målmaskinen, hvis du kan slippe afsted med det, bag omstillingsbordet, hvis du skal."

Det bringer en til, hvordan de testede. Holdet brugte to tilgange. Den ene var linjeniveau:At kompromittere elledningerne inde i bygningen, der forbinder computeren. Den anden var på faseniveau:leg med bygningens udvendige elektriske servicepanel.

Chirgwin forklarede, at "Afhængig af angriberens tilgang, data kan eksfiltreres ved mellem 10 og 1, 000 bits pr. sekund. Den højere hastighed ville virke, hvis angribere kan komme til kablet, der er tilsluttet computerens strømforsyning. Den langsommere hastighed virker, hvis angribere kun kan få adgang til en bygnings elektriske servicepanel."

diskuterer deres eksperiment, forfatterne sagde, at de evaluerede den hemmelige kanal i forskellige scenarier med tre typer computere:en stationær pc, en server og en lavstrøms IoT-enhed.

Resultater? Forfatterne skrev, at "Resultaterne viser, at data kan eksfiltreres fra computere med luftgap gennem elledningerne ved bithastigheder på 1000 bit/sek. for strømhammering på linjeniveau, og 10 bit/sek. for faseniveau effekthammering."

modforanstaltninger? Der er flere diskuteret i papiret:overvågning af valutastrømmen på elledningerne; fastgørelse af filtre til elledninger; jamming; værtsbaserede systemer til registrering af indtrængen.

© 2018 Tech Xplore

Varme artikler

Varme artikler

-

Robotøjet med et alsidig synsfeltKonventionelle sensorer begrænser robottens retningsbestemte fleksibilitet. Kredit:Fraunhofer IAPT Hvor er jeg? Ligesom mennesker, robotter skal også besvare det spørgsmål, mens de utrætteligt lim

Robotøjet med et alsidig synsfeltKonventionelle sensorer begrænser robottens retningsbestemte fleksibilitet. Kredit:Fraunhofer IAPT Hvor er jeg? Ligesom mennesker, robotter skal også besvare det spørgsmål, mens de utrætteligt lim -

iOS 11.3 lader dig overvåge dit iPhone-batteri og forhindre Apple i at bremse detKredit:CC0 Public Domain Apple har udgivet den længe ventede softwareopdatering til iPhone, der lover at give dig større synlighed i dit eget helbred – såvel som sundheden for, hvad der kunne være

iOS 11.3 lader dig overvåge dit iPhone-batteri og forhindre Apple i at bremse detKredit:CC0 Public Domain Apple har udgivet den længe ventede softwareopdatering til iPhone, der lover at give dig større synlighed i dit eget helbred – såvel som sundheden for, hvad der kunne være -

Beskidt bombesimulator forbereder respondenterRyan Chen, en LLNL -dataanalytiker og visualiseringsteknolog, har udviklet en model kaldet RDD Studio, der giver en detaljeret simulering af, hvad der er et optimalt svar på en radiologisk spredningsa

Beskidt bombesimulator forbereder respondenterRyan Chen, en LLNL -dataanalytiker og visualiseringsteknolog, har udviklet en model kaldet RDD Studio, der giver en detaljeret simulering af, hvad der er et optimalt svar på en radiologisk spredningsa -

Elon Musk siger, at det ikke er en mulighed at skære ned på arbejdstidenI denne marts 9, 2013, fil foto, Elbilproducent Teslas administrerende direktør Elon Musk holder åbningsnøglen på SXSW Interactive Festival i Austin, Texas. Musk har i et bredt interview med The New Y

Elon Musk siger, at det ikke er en mulighed at skære ned på arbejdstidenI denne marts 9, 2013, fil foto, Elbilproducent Teslas administrerende direktør Elon Musk holder åbningsnøglen på SXSW Interactive Festival i Austin, Texas. Musk har i et bredt interview med The New Y

- Undersøgelse fremhæver sårbarheden af landdistrikterne for stigning i havniveau

- Ledetråde til tidlige sociale strukturer kan findes i gamle ekstraordinære grave

- En dyb læringsbaseret metode til synsbaseret taktil sansning

- Forskere demonstrerede med succes en kvanteport i silicium

- Tonga:Hele landet afskåret fra Facebook, Youtube

- Hvad sker der med guld nanopartikler i celler?