Hvordan hackere kunne bruge Wi-Fi til at spore dig inde i dit hjem

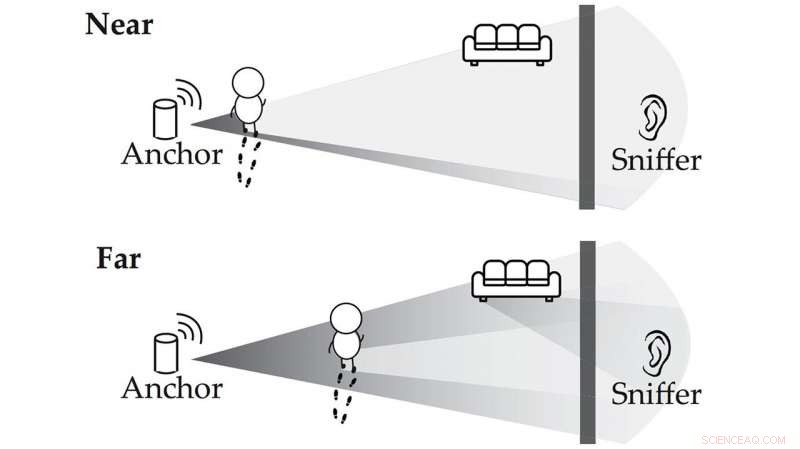

Illustrationen viser, hvordan billige enheder kan omdanne Wi-Fi-signaler til bevægelsesdetektorer. Kredit:University of Chicago

Som tilsluttede enheder såsom stemmeassistenter, sikkerhedskameraer, og smarte apparater vokser i popularitet, de hjem og kontorer, hvor de er installeret, bliver i stigende grad fyldt med et tæt net af Wi-Fi-signaler.

En ny undersøgelse fra University of Chicago og University of California, Santa Barbara-forskere finder ud af, at eksterne angribere kan bruge billig teknologi til at omdanne disse omgivende signaler til bevægelsesdetektorer, overvågning af aktivitet inde i en bygning uden selv at blive opdaget.

Med kun en lille, kommercielt tilgængelig Wi-Fi-modtager, en angriber uden for målstedet kan måle styrken af signaler, der udsendes fra tilsluttede enheder og fjernovervåge et websted for bevægelse, registrere om et værelse er optaget. Forskningen, ledet af UChicagos førende computerforskere Heather Zheng og Ben Zhao, afslører teknikken til disse angreb såvel som potentielle forsvar.

"Det er, hvad vi kalder et stille overvågningsangreb, " sagde Zheng, en Neubauer professor i datalogi ved University of Chicago og ekspert i netværk, sikkerhed og trådløse teknologier. "Det handler ikke kun om privatlivets fred, det handler mere om fysisk sikkerhedsbeskyttelse. Ved blot at lytte til eksisterende Wi-Fi-signaler, nogen vil være i stand til at se gennem væggen og opdage, om der er aktivitet, eller hvor der er et menneske, selv uden at kende placeringen af enhederne. De kan i det væsentlige udføre en overvågningsovervågning af mange steder. Det er meget farligt."

Forskningen bygger på tidligere resultater, der afslørede evnen til at "se gennem vægge" ved hjælp af Wi-Fi-signaler. Imidlertid, tidligere metoder detekterede indendørs aktivitet ved at sende signaler ind i bygningen og måle, hvordan de reflekteres tilbage til en modtager, en metode, der ville være let at opdage og forsvare sig imod. Den nye tilgang kræver kun "passiv lytning" til en bygnings eksisterende Wi-Fi-signaler, behøver ikke at transmittere nogen signaler eller bryde kryptering, og bliver mere præcis, når der er flere tilsluttede enheder til stede, rejser væsentlige sikkerhedsproblemer.

"Det bekymrende her er, at angriberen har minimale omkostninger, kan forblive tavs uden at udsende noget signal, og stadig være i stand til at få information om dig, " sagde Zheng.

Tilsluttede enheder kommunikerer typisk ikke direkte med internettet, men gør det ved regelmæssigt at sende signaler til et adgangspunkt, en hardwareenhed såsom en router. Når en person går i nærheden af en af enhederne i denne samtale, det ændrer signalet subtilt, sådan at forstyrrelsen kan detekteres ved at en nærliggende modtager "snuser" signalet. Det er nok information til, at en observatør kan vide, om en person (eller et stort dyr, tilføjer forskerne) er i rummet, med meget høj nøjagtighed.

Fordi de fleste byggematerialer ikke blokerer for udbredelsen af Wi-Fi-signaler, modtageren behøver ikke engang at være i samme rum eller bygning som adgangspunktet eller tilsluttede enheder for at opfange disse ændringer. Disse Wi-Fi sniffere er tilgængelige fra hylden og billige, typisk mindre end $20. De er også små og diskrete, let at skjule i nærheden af målplaceringer, og passiv - sender intet signal, der kunne detekteres af målet.

Forskerne foreslog også forskellige metoder til at blokere denne overvågningsteknik. En beskyttelse ville være at isolere bygninger mod Wi-Fi-lækage; imidlertid, dette ville også forhindre ønskelige signaler, fra mobiltårne, fra at komme ind. I stedet, de foreslår en simpel teknisk metode, hvor adgangspunkter udsender et "dæksignal", der blandes med signaler fra tilsluttede enheder, producerer falske data, der ville forvirre enhver, der snuser efter Wi-Fi-signaturer af bevægelse.

"Hvad hackeren vil se er, at der altid er mennesker omkring, så i bund og grund skaber du støj, og de kan ikke se, om der er en faktisk person der eller ej, " sagde Zheng. "Du kan tænke på det som en privatlivsknap på dit adgangspunkt; du klikker på den og ofrer en lille smule af båndbredden, men det beskytter dit privatliv."

Zheng håber, at routerproducenter vil overveje at introducere denne privatlivsfunktion i fremtidige modeller; nogle af disse firmaer har annonceret nye funktioner, der bruger en lignende metode til bevægelsesdetektion, markedsføres som en boligsikringsydelse. UChicago-forskningen har allerede fået opmærksomhed fra Technology Review, Business Insider og andre tekniske publikationer, øge bevidstheden om denne nye sårbarhed.

Undersøgelsen afspejler også et voksende forskningsområde i Institut for Datalogi, undersøger problemer omkring stadig mere udbredte tilsluttede "Internet of Things"-enheder. IoT-sikkerheds- og privatlivsgruppen, som inkluderer Zhao og Zheng og yderligere fakultetsmedlemmer, herunder Nick Feamster, Blase Ur, og Marshini Chetty, vil undersøge både fordelene og potentielle sårbarheder ved disse teknologier, og et nyt IoT-laboratorium i Center for Data og Computing tilbyder enheder, som forskere og studerende kan hacke og studere med henblik på forskning.

Varme artikler

Varme artikler

-

Smarte gadgets:Måder at minimere privatlivs- og sikkerhedsrisiciI denne 27. sept. 2017, fil foto, en Amazon Echo-enhed sidder på en balkon uden for et Amazon-kontor, da Space Needle afspejles i vinduer bagved efter et program, der annoncerer flere nye Amazon-produ

Smarte gadgets:Måder at minimere privatlivs- og sikkerhedsrisiciI denne 27. sept. 2017, fil foto, en Amazon Echo-enhed sidder på en balkon uden for et Amazon-kontor, da Space Needle afspejles i vinduer bagved efter et program, der annoncerer flere nye Amazon-produ -

Dobbelt perovskitter i miljøvenlige solcellerWeihua Ning (venstre) og Feng Gao (højre) diskuterer deres blyfri enheder. Kredit:Thor Balkhed Forskere har taget et skridt i retning af at fremstille solceller fra blyfri perovskitter. Højkvalite

Dobbelt perovskitter i miljøvenlige solcellerWeihua Ning (venstre) og Feng Gao (højre) diskuterer deres blyfri enheder. Kredit:Thor Balkhed Forskere har taget et skridt i retning af at fremstille solceller fra blyfri perovskitter. Højkvalite -

Hvorfor polymersolceller fortjener deres plads i solenKredit:CC0 Public Domain I modsætning til traditionelle siliciumsolceller, organiske polymer solceller (PSCer) må aldrig dække bjergskråningerne på en megawatt solcellegård. Men, disse lette, flek

Hvorfor polymersolceller fortjener deres plads i solenKredit:CC0 Public Domain I modsætning til traditionelle siliciumsolceller, organiske polymer solceller (PSCer) må aldrig dække bjergskråningerne på en megawatt solcellegård. Men, disse lette, flek -

Ny algoritme begrænser bias i maskinlæringKredit:CC0 Public Domain Maskinlæring – en form for kunstig intelligens baseret på ideen om, at computere kan lære af data og træffe beslutninger med lidt hjælp fra mennesker – har potentialet til

Ny algoritme begrænser bias i maskinlæringKredit:CC0 Public Domain Maskinlæring – en form for kunstig intelligens baseret på ideen om, at computere kan lære af data og træffe beslutninger med lidt hjælp fra mennesker – har potentialet til

- Indflydelsesrige elektroner? Fysikere afdækker et kvantforhold

- Simulerer skyer over det tibetanske plateau for at forbedre vejrudsigterne

- En ny konvolutionel neural netværksmodel til at opdage misbrug og incivilitet på Twitter

- Hvordan vinder du en nobelpris?

- Forskere afslører oprindelsen af Oobleck-bølger

- Styrende stamceller med magneter:Proof of concept til kliniske applikationer