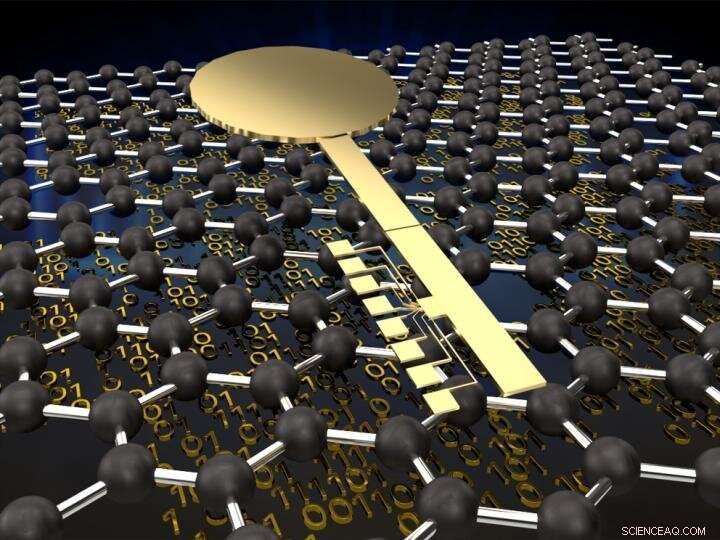

Grafennøgle til ny hardwaresikkerhed

Et hold af Penn State-forskere har udviklet en ny hardwaresikkerhedsenhed, der udnytter mikrostrukturvariationer til at generere sikre nøgler. Kredit:Jennifer McCann, Penn State

Efterhånden som flere private data lagres og deles digitalt, forskere udforsker nye måder at beskytte data mod angreb fra dårlige aktører. Nuværende siliciumteknologi udnytter mikroskopiske forskelle mellem computerkomponenter til at skabe sikre nøgler, men kunstig intelligens (AI) teknikker kan bruges til at forudsige disse nøgler og få adgang til data. Nu, Penn State-forskere har designet en måde at gøre de krypterede nøgler sværere at knække.

Anført af Saptarshi Das, assisterende professor i ingeniørvidenskab og mekanik, forskerne brugte grafen - et kulstoflag på et atom tykt - til at udvikle en ny laveffekt, skalerbar, rekonfigurerbar hardwaresikkerhedsenhed med betydelig modstandsdygtighed over for AI-angreb. De offentliggjorde deres resultater i Naturelektronik i dag (10. maj).

"Der har været flere og flere brud på private data på det seneste, " sagde Das. "Vi udviklede en ny hardwaresikkerhedsenhed, der med tiden kunne implementeres for at beskytte disse data på tværs af industrier og sektorer."

Enheden, kaldet en fysisk uklonbar funktion (PUF), er den første demonstration af en grafen-baseret PUF, ifølge forskerne. Grafens fysiske og elektriske egenskaber, såvel som fremstillingsprocessen, gør den nye PUF mere energieffektiv, skalerbar, og sikre mod AI-angreb, der udgør en trussel mod silicium PUF'er.

Holdet fremstillede først næsten 2, 000 identiske grafentransistorer, som tænder og slukker strøm i et kredsløb. På trods af deres strukturelle lighed, transistorernes elektriske ledningsevne varierede på grund af den iboende tilfældighed, der opstår fra produktionsprocessen. Selvom en sådan variation typisk er en ulempe for elektroniske enheder, det er en ønskværdig kvalitet for en PUF, der ikke deles af siliciumbaserede enheder.

Efter at grafentransistorerne blev implementeret i PUF'er, forskerne modellerede deres egenskaber for at skabe en simulering af 64 millioner grafen-baserede PUF'er. For at teste PUF'ernes sikkerhed, Das og hans team brugte maskinlæring, en metode, der giver AI mulighed for at studere et system og finde nye mønstre. Forskerne trænede AI med grafen PUF simuleringsdata, test for at se, om AI kunne bruge denne træning til at lave forudsigelser om de krypterede data og afsløre systemusikkerhed.

"Neurale netværk er meget gode til at udvikle en model ud fra en enorm mængde data, selvom mennesker ikke er i stand til det, " sagde Das. "Vi fandt ud af, at AI ikke kunne udvikle en model, og det var ikke muligt for krypteringsprocessen at lære."

Denne modstand mod maskinlæringsangreb gør PUF'en mere sikker, fordi potentielle hackere ikke kunne bruge brudte data til at reverse engineering af en enhed til fremtidig udnyttelse, sagde Das. Selvom nøglen kunne forudsiges, graphene PUF kunne generere en ny nøgle gennem en rekonfigurationsproces, der ikke kræver yderligere hardware eller udskiftning af komponenter.

"Normalt, når først et systems sikkerhed er blevet kompromitteret, det er permanent kompromitteret, " sagde Akhil Dodda, en kandidatstuderende i ingeniørvidenskab og mekanik, der udfører forskning under Das' mentorskab. "Vi udviklede en ordning, hvor et sådant kompromitteret system kunne omkonfigureres og bruges igen, tilføjer manipulationsmodstand som en anden sikkerhedsfunktion."

Med disse funktioner, samt kapaciteten til at fungere på tværs af en lang række temperaturer, den grafen-baserede PUF kunne bruges i en række forskellige applikationer. Yderligere forskning kan åbne veje for dets anvendelse i fleksibel og printbar elektronik, husholdningsapparater og meget mere.

Varme artikler

Varme artikler

-

Ny nanobead -tilgang kan revolutionere sensorteknologiDette diagram illustrerer, hvordan en ny sensorteknologi udviklet ved Oregon State University kan fungere ved hjælp af magnetiske perler. (Grafisk høflighed af Oregon State University) Forskere ve

Ny nanobead -tilgang kan revolutionere sensorteknologiDette diagram illustrerer, hvordan en ny sensorteknologi udviklet ved Oregon State University kan fungere ved hjælp af magnetiske perler. (Grafisk høflighed af Oregon State University) Forskere ve -

En robot kaldet WANDA (med video)Emory Chan, med Berkeley Labs Molecular Foundry, instruerer WANDA, en revolutionær robot, der fremstiller nanokrystaller, at udføre komplekse arbejdsgange, der traditionelt kræver stor kemierfaring. (

En robot kaldet WANDA (med video)Emory Chan, med Berkeley Labs Molecular Foundry, instruerer WANDA, en revolutionær robot, der fremstiller nanokrystaller, at udføre komplekse arbejdsgange, der traditionelt kræver stor kemierfaring. ( -

At forsvinde guld er en velsignelse for nanogittere(PhysOrg.com) -- Når guld forsvinder fra et meget vigtigt sted, det betyder normalt problemer. På nanoskala, imidlertid, det kunne give mere viden om visse typer materialer. En nylig opdagelse, der gø

At forsvinde guld er en velsignelse for nanogittere(PhysOrg.com) -- Når guld forsvinder fra et meget vigtigt sted, det betyder normalt problemer. På nanoskala, imidlertid, det kunne give mere viden om visse typer materialer. En nylig opdagelse, der gø -

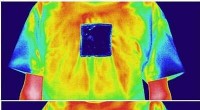

Et højteknologisk tekstil, der holder sig komfortabelt udendørsTermisk billeddannelse viser, hvordan en firkant af det nye tekstil (stiplede linjer) fanger varme i opvarmningstilstand (øverst), mens den reflekteres i køletilstand (nederst). Kredit:Tilpasset fra

Et højteknologisk tekstil, der holder sig komfortabelt udendørsTermisk billeddannelse viser, hvordan en firkant af det nye tekstil (stiplede linjer) fanger varme i opvarmningstilstand (øverst), mens den reflekteres i køletilstand (nederst). Kredit:Tilpasset fra

- General Electric topper overskudsestimaterne, ringer 737 MAX ny risiko

- Forbyder offshore olie- og gasboringer

- Overflader hjælper kvantekontakter

- Dorian rammer Bahamas som farlig kategori 5-storm

- Sådan Astrologisk Bestem den bedste dag at tage en eksamen

- Satellitanimation viser Tropical Storm Philippe absorberet af frontalsystemet