Kontrolsystemsimulator hjælper operatører med at lære at bekæmpe hackere

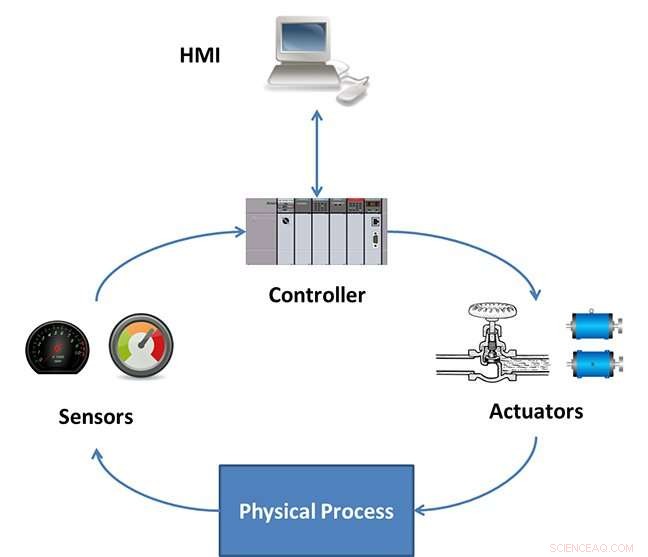

Dette rutediagram viser datastrømme inden for et simuleret kemisk behandlingsanlæg. Kredit:Georgia Institute of Technology

En simulator, der leveres komplet med en virtuel eksplosion, kan hjælpe operatørerne af kemiske forarbejdningsanlæg - og andre industrielle faciliteter - med at lære at opdage angreb fra hackere, der er indstillet på at forårsage kaos. Simulatoren vil også hjælpe studerende og forskere til bedre at forstå sikkerhedsproblemerne ved industrielle kontrolsystemer.

Faciliteter som el-netværk, produktionsoperationer og vandrensningsanlæg er blandt de potentielle mål for ondsindede aktører, fordi de bruger programmerbare logiske controllere (PLC'er) til at åbne og lukke ventiler, omdirigere elektricitetsstrømme og styre store maskiner. Der arbejdes på at sikre disse faciliteter, og at hjælpe operatører med at blive dygtigere til at opdage potentielle angreb er en vigtig del af forbedringen af sikkerheden.

"Målet er at give operatører, forskere og studerende erfaringer med at angribe systemer, opdage angreb og også se konsekvenserne af at manipulere de fysiske processer i disse systemer, " sagde Raheem Beyah, Motorola Foundation Professor i School of Electrical and Computer Engineering ved Georgia Institute of Technology. "Dette system giver operatørerne mulighed for at lære, hvilke slags ting der vil ske. Vores mål er at sikre, at de gode fyre får denne oplevelse, så de kan reagere passende."

Detaljer om simulatoren blev præsenteret den 8. august på Black Hat USA 2018, og 13. august ved 2018 USENIX Workshop om fremskridt i sikkerhedsuddannelse. Simulatoren blev delvist udviklet af Atlanta sikkerhedsstartup-firmaet Fortiphyd Logic, og støttet af Georgia Research Alliance.

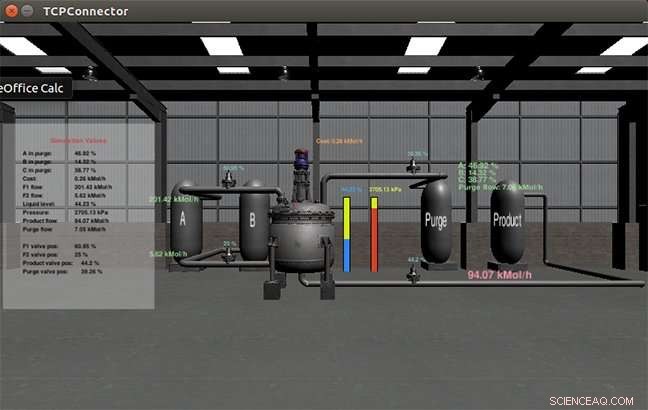

Det simulerede kemiske behandlingsanlæg, kendt som Graphical Realism Framework for Industrial Control Simulations (GRFICS), giver brugerne mulighed for at spille rollerne som både angribere og forsvarere - med separate synspunkter. Angriberne kan tage kontrol over ventiler i anlægget for at opbygge tryk i en reaktionsbeholder for at forårsage en eksplosion. Forsvarerne skal holde øje med tegn på angreb og sørge for, at sikkerhedssystemerne forbliver operationelle.

Af stor bekymring er "man-in-the-middle"-angrebet, hvor en dårlig aktør bryder ind i anlæggets kontrolsystem – og også tager kontrol over de sensorer og instrumenter, der giver feedback til operatørerne. Ved at få kontrol over sensorer og ventilpositionsindikatorer, angriberen kunne sende falske aflæsninger, der ville berolige operatørerne - mens skaden fortsatte.

"Tryk og reaktantniveauer kunne fås til at virke normale for operatørerne, mens trykket stiger mod et farligt punkt, " sagde Beyah. Selvom aflæsningerne kan virke normale, imidlertid, en kyndig operatør kan stadig finde spor om, at systemet er blevet angrebet. "Jo mere operatørerne kender processen, jo sværere bliver det at narre dem, " han sagde.

Skærmbillede viser et kemisk behandlingsanlæg, hvor kritiske parametre stiger på grund af falske procesdata og kontrolkommandoer indsprøjtet af en angriber. Kredit:Georgia Institute of Technology

GRFICS-systemet blev bygget ved hjælp af en eksisterende simulator for kemisk behandlingsanlæg, samt en 3-D videospilmotor, der kører på virtuelle Linux-maskiner. I hjertet er softwaren, der kører PLC'er, som kan ændres til at repræsentere forskellige typer af controllere, der passer til en række faciliteter. Menneske-maskine-grænsefladen kan også ændres efter behov for at vise et realistisk operatørkontrolpanel, der overvåger reaktionsparametre og ventilcontrollerpositioner.

"Dette er et komplet virtuelt netværk, så du kan opsætte dine egne regler for indrejseregistrering og spille på den defensive side for at se, om dit forsvar opdager angrebene eller ej, sagde David Formby, en postdoc-forsker fra Georgia Tech, der har lanceret Fortiphyd Logic med Beyah for at udvikle industrielle kontrolsikkerhedsprodukter. "Vi giver adgang til simulerede fysiske systemer, der giver studerende og operatører mulighed for gentagne gange at studere forskellige parametre og scenarier."

GRFICS er i øjeblikket tilgængelig som open source, gratis download til brug for klasser eller enkeltpersoner. Den kører på en bærbar, men på grund af stor brug af grafik, kræver betydelig processorkraft og hukommelse. En online version er planlagt, og fremtidige versioner vil simulere elnettet, vand- og spildevandsbehandlingsanlæg, produktionsfaciliteter og andre brugere af PLC'er.

Formby håber, at GRFICS vil udvide antallet af personer, der har erfaring med sikkerhed i industrielle kontrolsystemer.

"Vi vil gerne åbne dette rum for flere mennesker, " sagde han. "Det er meget svært nu at finde folk, der har den rigtige oplevelse. Vi har ikke set mange angreb på disse systemer endnu, men det er ikke fordi de er sikre. Barrieren for folk, der ønsker at arbejde i det cyberfysiske sikkerhedsområde, er høj lige nu, og det vil vi sænke."

Beyah og Formby har i flere år arbejdet på at øge bevidstheden om de sårbarheder, der ligger i industrielle kontrolsystemer. Mens samfundet stadig har mere at gøre, Beyah er opmuntret.

"For flere år siden, vi talte med en masse proceskontrolingeniører som en del af NSF's I-Corps-program, " sagde han. "Det var klart, at for mange af disse mennesker dengang, sikkerhed var ikke en stor bekymring. Men vi har set ændringer, og mange mennesker tager nu systemsikkerhed alvorligt."

Sidste artikelAnsigtsgenkendelse naser falsk pasbruger i amerikansk lufthavn

Næste artikelOmdefinerer bærbar teknologi

Varme artikler

Varme artikler

-

Hvordan et atomangreb på Nordkorea ville bidrage til den globale kræftepidemiEn bakke nær Fukushima, Japan, der i april 2016 er blevet udelukket af bestræbelser på strålingsdekontaminering efter atomkraftværkets nedsmeltning der i 2011. Kredit:Andrew Marks, CC BY-SA Med hø

Hvordan et atomangreb på Nordkorea ville bidrage til den globale kræftepidemiEn bakke nær Fukushima, Japan, der i april 2016 er blevet udelukket af bestræbelser på strålingsdekontaminering efter atomkraftværkets nedsmeltning der i 2011. Kredit:Andrew Marks, CC BY-SA Med hø -

Alexa, mit hoved gør ondt:britisk sundhedstjeneste tilmelder AmazonDet britiske sundhedsafdeling sagde, at det forventede, at halvdelen af alle symptomkontroller og andre medicinske forespørgsler ville blive foretaget via stemmeassisteret teknologi inden næste år

Alexa, mit hoved gør ondt:britisk sundhedstjeneste tilmelder AmazonDet britiske sundhedsafdeling sagde, at det forventede, at halvdelen af alle symptomkontroller og andre medicinske forespørgsler ville blive foretaget via stemmeassisteret teknologi inden næste år -

Japan vil tiltale Nissan såvel som Ghosn:rapportCarlos Ghosns arrestation den 19. november i Tokyo rystede forretningsverdenen, hvor han længe har været en højt anset topchef Tokyos anklagere har besluttet at tiltale Nissan såvel som dets tidli

Japan vil tiltale Nissan såvel som Ghosn:rapportCarlos Ghosns arrestation den 19. november i Tokyo rystede forretningsverdenen, hvor han længe har været en højt anset topchef Tokyos anklagere har besluttet at tiltale Nissan såvel som dets tidli -

Kodebryderen Alan Turing står over for en ny britisk pengeseddelI dette udaterede uddelingsark leveret af Band of England i mandags, 15. juli, 2019, en visning af konceptet med den nye 50 pundseddel, der bærer billedet af anden verdenskrigs kodeknuser Alan Turing.

Kodebryderen Alan Turing står over for en ny britisk pengeseddelI dette udaterede uddelingsark leveret af Band of England i mandags, 15. juli, 2019, en visning af konceptet med den nye 50 pundseddel, der bærer billedet af anden verdenskrigs kodeknuser Alan Turing.

- Cellemembranfakta

- Hvad er styrken af to magneter sammen?

- Stigende dominans af kiselalger i Pearl River-mundingen

- Sådan finder du middelværdien, medianen, tilstand, rækkevidde og standardafvigelse

- Rusland gennemfører den første Soyuz -lancering siden ulykken

- Nye matematiske værktøjer til at studere meningsdynamik