Hvordan Code Breakers fungerer

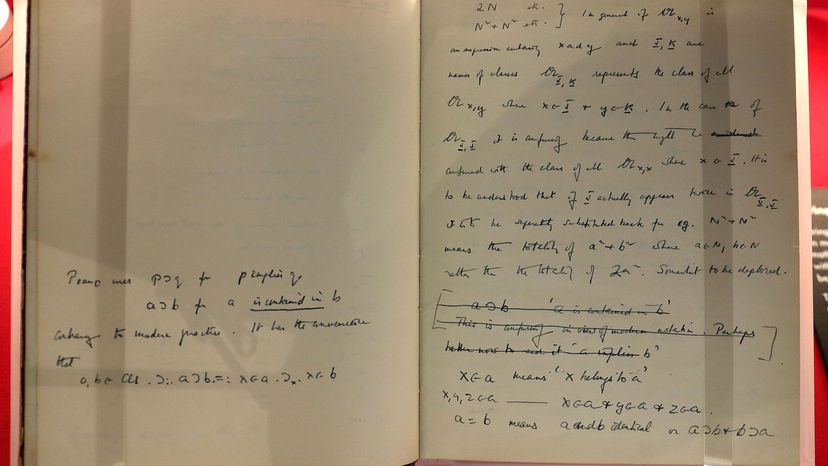

Dette nærbillede viser nogle skrifter fra notesbogen til Enigma codebreaker Alan Turing, der spillede en stor rolle i at bryde koder under Anden Verdenskrig. Chris Radburn/PA Images via Getty Images

Dette nærbillede viser nogle skrifter fra notesbogen til Enigma codebreaker Alan Turing, der spillede en stor rolle i at bryde koder under Anden Verdenskrig. Chris Radburn/PA Images via Getty Images Information er en vigtig vare. Nationer, virksomheder og enkeltpersoner beskytter hemmelige oplysninger med kryptering, ved hjælp af en række metoder lige fra at erstatte et bogstav med et andet til at bruge et kompleks algoritme for at kryptere en besked. På den anden side af informationsligningen er mennesker, der bruger en kombination af logik og intuition til at afdække hemmelig information. Disse mennesker er kryptanalytikere , også kendt som kodebrydere .

Carston Müller, SXC

Binær kode er grundlaget for mange moderne chiffer.

En person, der kommunikerer gennem hemmelig skrivning, kaldes a kryptograf . Kryptografer kan bruge koder, cifre eller en kombination af begge dele for at holde beskeder beskyttet for andre. Hvad kryptografer skaber, kryptanalytikere forsøger at opklare.

Gennem kryptografiens historie, mennesker, der skabte koder eller chiffer, var ofte overbeviste om, at deres systemer var ubrydelige. Kryptanalytikere har bevist disse mennesker forkert ved at stole på alt fra den videnskabelige metode til et heldigt gæt. I dag, selv de overraskende komplekse krypteringsordninger, der er almindelige i internettransaktioner, kan have en begrænset levetid - kvanteberegning kan gøre det let at løse sådanne vanskelige ligninger.

For at lære, hvordan kodebrydere knækker hemmelige meddelelser, du skal vide, hvordan folk opretter koder. I det næste afsnit, vi lærer om nogle af de tidligste forsøg på at skjule meddelelser.

Indhold

- Polybius -firkanter og Cæsarskift

- Trimethius Tableau

- Vigenère -chifferet

- ADFGX -chiffer

- Chiffermaskiner

- Kryptanalyse

- Bryde koden

- Berømte uløste koder

Polybius -firkanter og Cæsarskift

Selvom historiske fund viser, at flere gamle civilisationer brugte elementer af cifre og koder i deres skrivning, kodeksperter siger, at disse eksempler var beregnet til at give budskabet en følelse af betydning og formalitet. Personen, der skriver meddelelsen, var beregnet til, at hans publikum kunne læse den.

Grækerne var en af de første civilisationer, der brugte cifre til at kommunikere i hemmelighed. En græsk lærd ved navn Polybius foreslog et system til kryptering af en besked, hvor en kryptograf repræsenterede hvert bogstav med et par tal fra en til fem ved hjælp af en 5-til-5-firkant (bogstaverne I og J delte en firkant). Polybius -pladsen (undertiden kaldet skakbrættet) ser sådan ud:

123451ABCDE2FGHI/JK3LMNOP4QRSTU5VWXYZEn kryptograf ville skrive bogstavet "B" som "12". Bogstavet O er "34". For at kryptere sætningen "Sådan fungerer ting, "kryptografen ville skrive" 233452 4344452121 5234422543. "Fordi han erstatter hvert bogstav med to tal, det er svært for nogen, der ikke kender koden, at afgøre, hvad denne meddelelse betyder. Kryptografen kunne gøre det endnu vanskeligere ved at blande rækkefølgen af bogstaverne i stedet for at skrive dem alfabetisk.

Julius Cæsar opfandt endnu en tidlig ciffer - en der var meget enkel og alligevel forvirrede hans fjender. Han skabte krypterede meddelelser ved at flytte alfabetets rækkefølge med et bestemt antal bogstaver. For eksempel, hvis du skulle flytte det engelske alfabet ned tre steder, bogstavet "D" ville repræsentere bogstavet "A, "mens bogstavet" E "ville betyde" B "og så videre. Du kan visualisere denne kode ved at skrive de to alfabeter oven på hinanden med den tilsvarende klartekst og chiffer, der matcher sådan:

PlaintextabcdefghijklmCipherDEFGHIJKLMNOPPlaintextnopqrstuvwxyzCipherQRSTUVWXYZABCBemærk, at krypteringsalfabetet ombrydes til "A" efter at have nået "Z." Ved hjælp af dette krypteringssystem, du kunne kryptere sætningen "Sådan fungerer ting" som "KRZ VWXII ZRUNV."

Begge disse systemer, Polybius -pladsen og Cæsarskiftet, dannet grundlaget for mange fremtidige chiffer -systemer.

I det næste afsnit, vi ser på et par af disse mere avancerede krypteringsmetoder.

Trimethius Tableau

Efter Romerrigets fald, den vestlige verden trådte ind i det, vi nu kalder den mørke middelalder. I løbet af denne tid, stipendium faldt, og kryptografi led samme skæbne. Det var først i renæssancen, at kryptografi igen blev populær. Renæssancen var ikke kun en periode med intens kreativitet og læring, men også af intriger, politik, krigsførelse og bedrag.

Kryptografer begyndte at søge efter nye måder at kryptere meddelelser på. Cæsarskiftet var for let at knække - givet nok tid og tålmodighed, næsten enhver kunne afdække klarteksten bag den krypterede tekst. Konger og præster hyrede lærde til at finde på nye måder at sende hemmelige beskeder på.

En sådan forsker var Johannes Trimethius, der foreslog at lægge alfabetet i en matrix, eller tableau . Matrixen var 26 rækker lang og 26 søjler bred. Den første række indeholdt alfabetet, som det normalt skrives. Den næste række brugte en Caesar Shift til at flytte alfabetet over et mellemrum. Hver række flyttede alfabetet et andet sted, så den sidste række begyndte med "Z" og sluttede med "Y." Du kan læse alfabetet normalt ved at se på tværs af den første række eller ned i den første kolonne. Det ser sådan ud:

Trimethius stoppede ikke der - han foreslog, at kryptografer krypterer meddelelser ved at bruge den første række til det første bogstav, den anden række til det andet bogstav, og så videre ned på bordet. Efter 26 på hinanden følgende breve, kryptografen ville starte tilbage på den første række og arbejde ned igen, indtil han havde krypteret hele meddelelsen. Ved hjælp af denne metode, han kunne kryptere sætningen "How Stuff Works" som "HPY VXZLM EXBVE."

Trimethius 'tableau er et godt eksempel på en polyalfabetisk chiffer . De fleste tidlige chiffer var monoalfabetisk , hvilket betyder, at ét chifferalfabet erstattede almindeligt tekstalfabet. En polyalfabetisk chiffer bruger flere alfabeter til at erstatte almindelig tekst. Selvom de samme bogstaver bruges i hver række, bogstaverne i den række har en anden betydning. En kryptograf krypterer en almindelig tekst "A" i række tre som en "C, "men et" A "i række 23 er et" W. "Trimethius 'system bruger derfor 26 alfabeter - et for hvert bogstav i det normale alfabet.

I det næste afsnit, Vi lærer, hvordan en forsker ved navn Vigenère skabte en kompleks polyalfabetisk chiffer.

Vigenère -chifferet

I slutningen af 1500 -tallet, Blaise de Vigenère foreslog et polyalfabetisk system, der er særligt svært at tyde. Hans metode brugte en kombination af Trimethius -tablået og en nøgle . Nøglen afgjorde hvilken af alfabeterne i tabellen, som dekrypteren skulle bruge, men var ikke nødvendigvis en del af det egentlige budskab. Lad os se på Trimethius -tablået igen:

Lad os antage, at du krypterer en besked ved hjælp af nøgleordet "CIPHER". Du vil kryptere det første bogstav ved hjælp af "C" rækken som en vejledning, ved hjælp af det bogstav, der findes i skæringspunktet mellem "C" -rækken og det tilsvarende klartekstbogs kolonne. For det andet brev, du ville bruge rækken "jeg", og så videre. Når du har brugt rækken "R" til at kryptere et bogstav, du ville starte tilbage ved "C". Ved hjælp af dette nøgleord og metode, du kunne kryptere "Sådan fungerer ting" på denne måde:

KeyCIPHERCIPHERCPlainHOWSTUFFWORKSCipherJWLZXLHNLVVBUDin krypterede meddelelse ville læse, "JWL ZXLHN LVVBU." Hvis du vil skrive en længere besked, du vil blive ved med at gentage nøglen igen og igen for at kryptere din klartekst. Modtageren af din besked skal kende nøglen på forhånd for at dechiffrere teksten.

Vigenère foreslog en endnu mere kompleks ordning, der brugte en primingbrev efterfulgt af selve meddelelsen som nøglen. Det primende bogstav angav den række, som kryptografen først brugte til at starte meddelelsen. Både kryptografen og modtageren vidste på forhånd hvilket bogstav der skulle bruges. Denne metode gjorde krakning af chiffer ekstremt vanskeligt, men det var også tidskrævende, og en fejl tidligt i meddelelsen kunne ødelægge alt, hvad der fulgte. Mens systemet var sikkert, de fleste mennesker fandt det for komplekst at bruge effektivt. Her er et eksempel på Vigenères system - i dette tilfælde er primingbrevet " D ":

NøgleDHOWSTUFFWORKPlainHOWSTUFFWORKSCipherKVKOLNZKBKFBCFor at tyde, modtageren ville først se på det første bogstav i den krypterede meddelelse, et "K" i dette tilfælde, og brug Trimethius -tabellen til at finde, hvor "K" faldt i "D" rækken - husk, både kryptografen og modtageren ved på forhånd, at det første bogstav i nøglen altid vil være "D, "ligegyldigt hvad resten af meddelelsen siger. Bogstavet øverst i den kolonne er" H. "" H "bliver det næste bogstav i chifferens nøgle, så modtageren ville se på "H" rækken næste og finde det næste bogstav i chifferet - et "V" i dette tilfælde. Det ville give modtageren et "O." Efter denne metode, modtageren kan dechiffrere hele meddelelsen, selvom det tager lidt tid.

Det mere komplekse Vigenère -system fangede først op i 1800'erne, men det bruges stadig i moderne chiffermaskiner [kilde:Kahn].

I det næste afsnit, vi lærer om ADFGX -koden, der blev oprettet af Tyskland under første verdenskrig.

ADFGX -chiffer

Efter opfindelsen af telegrafen, det var nu muligt for enkeltpersoner at kommunikere på tværs af hele lande øjeblikkeligt ved hjælp af morse -kode. Desværre, det var også muligt for alle med det rigtige udstyr at aflytte en linje og lytte til udvekslinger. I øvrigt, de fleste mennesker måtte stole på ekspedienter for at kode og afkode meddelelser, gør det umuligt at sende ren tekst hemmeligt. Endnu engang, cifre blev vigtige.

Tyskland skabte en ny chiffer baseret på en kombination af Polybius -tavlen og chiffer ved hjælp af nøgleord. Det var kendt som ADFGX -chifferet, fordi det var de eneste bogstaver, der blev brugt i chifferet. Tyskerne valgte disse bogstaver, fordi deres morse -kodeækvivalenter er vanskelige at forveksle, reducere risikoen for fejl.

Det første trin var at oprette en matrix, der lignede meget Polybius -tavlen:

ADFGXAABCDEDFGHI/JKFLMNOPGQRSTUXVWXYZKryptografer ville bruge par krypteringsbogstaver til at repræsentere almindelige tekstbogstaver. Bogstavets række bliver den første chiffer i parret, og kolonnen bliver den anden chiffer. I dette eksempel, det krypterede bogstav "B" bliver til "AD", "mens" O "bliver til" FG. "Ikke alle ADFGX -matricer havde alfabetet tegnet i alfabetisk rækkefølge.

Næste, kryptografen ville kryptere sit budskab. Lad os blive ved med "Sådan fungerer ting." Ved hjælp af denne matrix, vi ville få "DFFGXD GFGGGXDADA XDFGGDDXGF."

Det næste trin var at bestemme et nøgleord, som kunne være enhver længde, men ikke kunne indeholde gentagne bogstaver. For dette eksempel, vi vil bruge ordet DEUTSCH . Kryptografen ville oprette et gitter med nøgleordet stavet over toppen. Kryptografen ville derefter skrive den krypterede besked i gitteret, opdele chifferparene i individuelle bogstaver og vikle rundt fra den ene række til den næste.

DEUTSCHDFFGXDGFGGGXDADAXDFGGDDXGFNæste, kryptografen ville omarrangere gitteret, så bogstaverne i nøgleordet var i alfabetisk rækkefølge, flytte bogstavernes tilsvarende kolonner i overensstemmelse hermed:

CDEHSTUDDFGXGFDFGAXGGGDAGFDXDDFGXHan ville derefter skrive meddelelsen ud ved at følge hver kolonne ned (ser bort fra bogstaverne i nøgleordet på den øverste række). Denne meddelelse kommer ud som "DDG DFDD FGAD GAG XXFF GGDG FGXX." Det er nok klart, hvorfor denne kode var så udfordrende - kryptografer krypteret og gennemført hvert enkelt teksttegn. For at afkode, du skulle kende nøgleordet (DEUTSCH), så ville du arbejde baglæns derfra. Du ville starte med et gitter med kolonnerne arrangeret alfabetisk. Når du har udfyldt det, du kunne omarrangere kolonnerne korrekt og bruge din matrix til at dechiffrere meddelelsen.

I det næste afsnit, vi vil se på nogle af de enheder, kryptografer har opfundet til at skabe forvirrende chiffer.

Chiffermaskiner

En af de tidligste chifferenheder, man kender, er Alberti Disc, opfundet af Leon Battista Alberti, i 1400 -tallet. Enheden bestod af to diske, den indre indeholder et krypteret alfabet og den ydre et sekund, afkortet alfabet og tallene 1 til 4. Den ydre skive roterede for at matche forskellige bogstaver med den indre cirkel, hvilke bogstaver kryptografen brugte som klartekst. Den ydre skives bogstaver tjente derefter som chiffertekst.

William West/AFP/Getty Images

Dan Browns roman "Da Vinci -koden" følger eventyrene

af en symbologiprofessor, da han løser koder og chiffer, nogle

hvoraf han bryder ved hjælp af en Cardano Grille.

I det 19. århundrede, Thomas Jefferson foreslog en ny chiffermaskine. Det var en cylinder med skiver monteret på en spindel. På kanten af hver disk var bogstaverne i alfabetet, arrangeret i tilfældig rækkefølge. En kryptograf kunne justere diske for at stave en kort besked hen over cylinderen. Han ville så se på en anden række på tværs af cylinderen, hvilket ser ud til at være fjas, og send det til modtageren. Modtageren ville bruge en identisk cylinder til at stave rækken af nonsensbreve, scan derefter resten af cylinderen, på udkig efter en besked skrevet på engelsk. I 1922, den amerikanske hær vedtog en enhed, der meget lignede Jeffersons; andre grene af militæret fulgte snart trop [kilde:Kahn].

Måske var den mest berømte krypteringsenhed Tysklands Enigma maskine fra begyndelsen af det 20. århundrede. Enigma -maskinen lignede en skrivemaskine, men i stedet for bogstavtaster havde den en række lys med et bogstav stemplet på hver. Et tryk på en tast fik en elektrisk strøm til at løbe gennem et komplekst system af ledninger og gear, hvilket resulterer i et krypteret brev, der lyser. For eksempel, du kan trykke på tasten for bogstavet "A" og se "T" lyse.

Foto med tilladelse fra den amerikanske hær

Tyske solidere ved hjælp af en

Enigma Machine i marken.

Det, der gjorde Enigma -maskinen til en så formidabel krypteringsenhed, var, at når du trykker på et bogstav, en rotor i maskinen ville dreje, ændring af elektrodekontaktpunkter inde i maskinen. Det betyder, at hvis du trykkede på "A" en anden gang, et andet bogstav ville lyse i stedet for "T." Hver gang du skrev et bogstav, rotoren drejede, og efter et bestemt antal bogstaver, en anden rotor tilkoblet, derefter en tredje. Maskinen tillod operatøren at skifte, hvordan bogstaver blev ført ind i maskinen, så når du trykker på et bogstav, maskinen ville fortolke det som om du havde trykket på et andet bogstav.

Hvordan knækker en kryptanalytiker en så vanskelig kode? I det næste afsnit, Vi lærer, hvordan koder og chiffer brydes.

Kryptanalyse

Selvom der er hundredvis af forskellige koder og krypteringssystemer i verden, der er nogle universelle træk og teknikker, kryptanalytikere bruger til at løse dem. Tålmodighed og udholdenhed er to af de vigtigste kvaliteter i en kryptanalytiker. At løse en chiffer kan tage meget tid, nogle gange kræver det, at du går tilbage til dine trin eller starter forfra. Det er fristende at give op, når du står over for en særligt udfordrende chiffer.

En anden vigtig færdighed at have er en stærk fortrolighed med det sprog, som klarteksten er skrevet på. At forsøge at løse en kodet besked skrevet på et ukendt sprog er næsten umuligt.

En stærk fortrolighed med et sprog inkluderer en forståelse af sprogets redundans .

Redundans betyder, at hvert sprog indeholder flere tegn eller ord, end der egentlig er nødvendigt for at formidle information. Reglerne for det engelske sprog skaber redundans - f.eks. intet engelsk ord begynder med bogstaverne "ng." Engelsk er også stærkt afhængig af et lille antal ord. Ord som "den, "" af, "" og, " "til, "" a, "" i, " "at, " "det, "" er, "og" I "tegner sig for mere end en fjerdedel af teksten i en gennemsnitlig besked skrevet på engelsk [kilde:Kahn].

At kende de overflødige kvaliteter i et sprog gør en kryptanalytikeres opgave meget lettere. Uanset hvor indviklet chifferen er, den følger nogle sprogregler, så modtageren kan forstå meddelelsen. Kryptanalytikere leder efter mønstre inden for cifre for at finde almindelige ord og bogstavparringer.

En grundlæggende teknik i kryptanalyse er frekvensanalyse . Hvert sprog bruger visse bogstaver oftere end andre. På engelsk, bogstavet "e" er det mest almindelige bogstav. Ved at tælle tegnene op i en tekst, en kryptanalytiker kan meget hurtigt se, hvilken slags chiffer han har. Hvis fordelingen af chifferfrekvens svarer til fordelingen af frekvensen for et normalt alfabet, kryptanalytikeren kan konkludere, at han har at gøre med en monoalfabetisk chiffer.

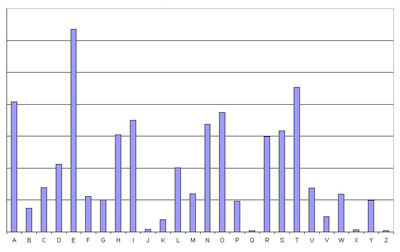

© HowStuffWorks 2007

Dette diagram viser den hyppighed, hvormed

hvert bogstav på det engelske sprog bruges.

Bryde koden

Mere komplicerede chiffer kræver en kombination af erfaring, eksperimenter og lejlighedsvis skud-i-mørket gæt. De sværeste chiffer er korte, kontinuerlige karakterblokke. Hvis kryptografens besked indeholder ord pauser , mellemrum mellem hvert krypteret ord, det gør det lettere at dechifrere. Kryptanalytikeren leder efter grupper af gentagne chiffer, analysere, hvor disse grupper af bogstaver falder inden for ordets kontekst, og gæt på, hvad disse bogstaver kan betyde. Hvis kryptanalytikeren har en anelse om meddelelsens indhold, han leder måske efter bestemte ord. En kryptanalytiker, der opsnapper en besked fra en flådekaptajn til kommando, leder muligvis efter termer, der henviser til vejrmønstre eller havforhold. Hvis han gætter på, at "hyuwna" betyder "stormfuldt, "han kan muligvis knække resten af chifferet.

Christopher Furlong/ Getty Images

At bryde koden hugget ind i loftet på Rosslyn -kapellet i Skotland afslører en række musikalske passager.

Mange polyalfabetiske cifre er afhængige af nøgleord, hvilket gør budskabet sårbart. Hvis kryptanalytikeren gætter det rigtige nøgleord korrekt, han kan hurtigt tyde hele budskabet. Det er vigtigt for kryptografer at ændre nøgleord ofte og at bruge ualmindelige eller nonsens nøgleord. At huske et nonsensnøgleord kan være udfordrende, og hvis du gør dit krypteringssystem så svært, at din modtager ikke hurtigt kan dechiffrere meddelelsen, dit kommunikationssystem fejler.

Kryptanalytikere udnytter enhver mulighed for at løse en chiffer. Hvis kryptografen brugte en krypteringsenhed, en klog kryptanalytiker vil forsøge at få den samme enhed eller lave en baseret på hans teorier om kryptografens metode. Under Anden Verdenskrig, Polske kryptanalytikere fik en Enigma -maskine og var tæt på at finde ud af Tysklands krypteringssystem, da det blev for farligt at fortsætte. Polerne udvekslede deres information og teknologi med de allierede, der skabte deres egne Enigma Machines og tyde mange af Tysklands kodede meddelelser.

Moderne krypteringsmetoder på højt niveau er afhængige af matematiske processer, der er relativt enkle at oprette, men ekstremt svært at tyde. Offentlig nøgle kryptering er et godt eksempel. Den bruger to nøgler - en til kodning af en besked og en anden til afkodning. Kodningsnøglen er den offentlige nøgle, tilgængelig for alle, der ønsker at kommunikere med indehaveren af den hemmelige nøgle. Den hemmelige nøgle afkoder meddelelser, der er krypteret af den offentlige nøgle og omvendt. For mere information om kryptering med offentlig nøgle, se Hvordan kryptering fungerer.

De komplekse algoritmer, som kryptografer bruger, sikrer hemmeligholdelse for nu. Det vil ændre sig, hvis kvanteberegning bliver en realitet. Kvantecomputere kunne finde faktorerne for et stort antal meget hurtigere end en klassisk computer. Hvis ingeniører bygger en pålidelig kvantecomputer, praktisk talt hver krypteret besked på Internettet vil være sårbar. For at lære mere om, hvordan kryptografer planlægger at håndtere problem, læs hvordan Quantum Encryption Works.

I det næste afsnit, vi ser på nogle koder og chiffer, der forbliver uløste, meget til kryptanalytikeres ærgrelse.

Berømte uløste koder

Mens de fleste kryptanalytikere vil fortælle dig det, teoretisk set der er ikke noget, der hedder en ubrydelig kode, et par kryptografer har skabt koder og chiffer, som ingen har formået at knække. I de fleste tilfælde, der er bare ikke nok tekst i meddelelsen til, at kryptanalytikere kan analysere. Sommetider, kryptografens system er for komplekst, eller der er muligvis ingen besked overhovedet - koderne og chifferne kan være hoaxes.

I 1800 -tallet, en pjece med tre krypterede meddelelser begyndte at dukke op i et lille samfund i Virginia. Pjecen beskrev eventyrene fra en mand ved navn Beale, der havde slået den rige panorering efter guld. Efter sigende, Beale havde skjult det meste af sin rigdom på et hemmeligt sted og efterladt en kodet besked, der førte til skatteplaceringen hos en krovært. Tyve år gik uden noget ord fra Beale, og kroværten søgte hjælp til at løse de kodede meddelelser. Til sidst, nogen fastslog, at en af meddelelserne brugte uafhængighedserklæringen som en kodebog, men den dechifrerede besked gav kun vage antydninger om placeringen af skatten og hævdede, at de andre meddelelser ville føre direkte til den. Ingen har løst nogen af de andre meddelelser, og mange mener, at det hele er et hoax.

Zodiac -morderen sendte krypterede meddelelser som denne til

San Francisco aviser

i 1960'erne.

I midten af 1960'erne, beboere i San Francisco og de omkringliggende amter var bange for en ond morder, der hånede politiet med kodede beskeder. Morderen kaldte sig Zodiac og sendte de fleste af sine breve til aviser i San Francisco, lejlighedsvis opdele en lang krypteret besked mellem tre papirer. Angiveligt, cifrene forvirrede retshåndhævende og efterretningsagenturer, selvom det lykkedes amatørkryptanalytikere at knække de fleste af dem. Der er et par beskeder, der aldrig er blevet løst, nogle angiveligt et fingerpeg om morderens identitet.

Richard Feynman, fysiker og pioner inden for nanoteknologi, modtog tre kodede meddelelser fra en videnskabsmand i Los Alamos og delte dem med sine kandidatstuderende, da han ikke kunne dechifrere dem selv. I øjeblikket, de er lagt ud på et puslespil. Kryptanalytikere har kun formået at tyde den første besked, hvilket viste sig at være åbningslinjerne i Chaucers "Canterbury Tales" skrevet på mellemengelsk.

I 1990, Jim Sanborn skabte en skulptur kaldet Kryptos for CIA -hovedkvarteret i Langley, Va. Kryptos indeholder fire krypterede meddelelser, men kryptanalytikere har kun løst tre. Den sidste besked har meget få tegn (enten 97 eller 98, afhængigt af om et tegn virkelig tilhører den fjerde meddelelse), gør det meget svært at analysere. Flere mennesker og organisationer har pralet med at løse de tre andre meddelelser, herunder CIA og NSA.

Selvom disse meddelelser sammen med mange andre ikke er løst i dag, der er ingen grund til at tro, at de forbliver uløst for evigt. I mere end 100 år har en krypteret besked skrevet af Edgar Allen Poe gik uløst, forvirrende professionelle og amatører kryptanalytikere. Men i 2000, en mand ved navn Gil Broza knækkede chifferet. Han fandt ud af, at chifferet brugte flere homofoniske substitutioner - Poe havde brugt 14 cifre til at repræsentere bogstavet "e" - samt flere fejl. Brozas arbejde beviser, at bare fordi en kode ikke er blevet løst, betyder det ikke, at den ikke kan løses [kilde:Elonka.com].

Fremhæv herunder med musen for at se svaret:

Du har dechifreret en kode baseret på ADFGX -chifferet, som Tyskland brugte i 1. verdenskrig. Nøgleordet var Discovery.

For at lære mere om kryptologi, følg linkene på den næste side.

Masser mere information

Relaterede HowStuffWorks -artikler

- Sådan fungerer kryptering

- Sådan fungerer kvantecomputere

- Sådan fungerer Quantum Encryption

- Sådan fungerer Quantum Suicide

- Sådan fungerer Safecracking

- Sådan fungerer spioner

- Sådan fungerer aflytning

Flere store links

- Cryptograms.org

- Elonka.com

- Navajo Code Talkers Association

- Enigma -chiffermaskinen

Kilder

- Elonka.com http://www.elonka.com forfatternavn

- Kahn, David. "Code-Breakers." Macmillan Publishing Co., Inc.

New York. 1967. - Kozaczuk, Wladyslaw. "Enigma." Universitetspublikationer af

Amerika, Inc. 1985. - Pincock, Stephen. "Kode bryder." Walker &Company.

New York. 2006. - Sutherland, Scott. "En introduktion til kryptografi."

14. oktober kl. 2005. http://www.math.sunysb.edu/~scott/papers/MSTP/crypto/crypto.html - Enigma -chiffermaskinen

http://www.codesandciphers.org.uk/enigma/index.htm

Sidste artikelFocke Wulf Fw 190

Næste artikelIntroduktion til M-24 Chaffee Light Tank

Varme artikler

Varme artikler

-

Forskellen mellem empirisk og teoretisk sandsynlighedAt finde ud af sandsynligheden for, at der sker noget, er et matematisk problem, der ofte anvendes i den bredere verden, så det at forstå, hvordan det fungerer, kan sætte dig i god stand til fremtiden

Forskellen mellem empirisk og teoretisk sandsynlighedAt finde ud af sandsynligheden for, at der sker noget, er et matematisk problem, der ofte anvendes i den bredere verden, så det at forstå, hvordan det fungerer, kan sætte dig i god stand til fremtiden -

Har vi stadig brug for atomubåde?Den 23. juli, 1958, besætningsmedlemmer går om bord på den atomdrevne ubåd USS Nautilus (SSN-571). Denne historiske rejse tog besætningen fra Pearl Harbor, Hawaii, til Nordpolen. US Navy/Time &Life Pi

Har vi stadig brug for atomubåde?Den 23. juli, 1958, besætningsmedlemmer går om bord på den atomdrevne ubåd USS Nautilus (SSN-571). Denne historiske rejse tog besætningen fra Pearl Harbor, Hawaii, til Nordpolen. US Navy/Time &Life Pi -

Sådan beregnes delta mellem to talMatematikere er begejstrede for græske bogstaver, og de bruger store bogstaverdelta, der ligner en trekant (∆), for at symbolisere forandring. Når det kommer til et par numre, angiver delta forskellen

Sådan beregnes delta mellem to talMatematikere er begejstrede for græske bogstaver, og de bruger store bogstaverdelta, der ligner en trekant (∆), for at symbolisere forandring. Når det kommer til et par numre, angiver delta forskellen -

Sådan konverteres minutter til hundrede af et minutNår du indtaster tidskort eller beregner tidskort, finder medarbejdere og deres arbejdsgivere ofte sig selv nødt til at konvertere antallet af timer og minutter, der er arbejdet til decimal tid, bereg

Sådan konverteres minutter til hundrede af et minutNår du indtaster tidskort eller beregner tidskort, finder medarbejdere og deres arbejdsgivere ofte sig selv nødt til at konvertere antallet af timer og minutter, der er arbejdet til decimal tid, bereg