Robot designet til at forsvare fabrikker mod cybertrusler

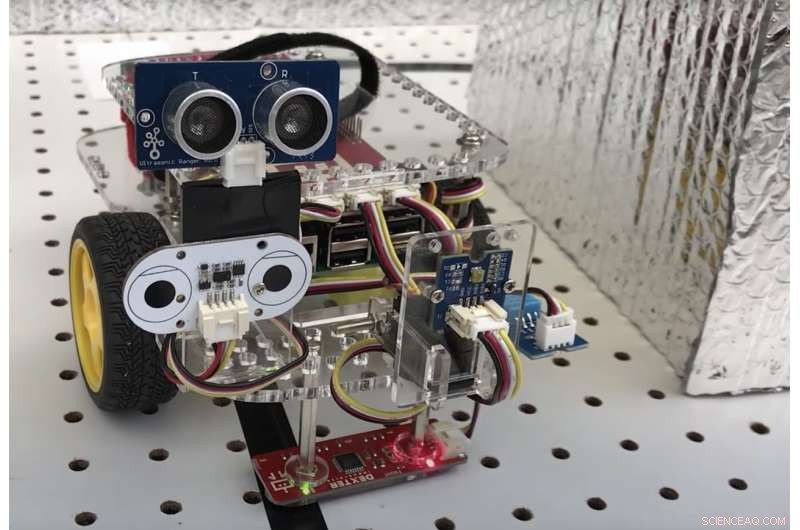

Kredit:Georgia Institute of Technology

Den er lille nok til at passe ind i en skoæske, alligevel har denne robot på fire hjul en stor mission:at holde fabrikker og andre store faciliteter beskyttet mod hackere.

Mød HoneyBot.

Udviklet af et team af forskere ved Georgia Institute of Technology, den lille enhed er designet til at lokke digitale ballademagere ind, som har rettet blikket mod industrielle faciliteter. HoneyBot vil derefter narre de dårlige aktører til at opgive værdifuld information til cybersikkerhedspersonale.

Lokkerobotten ankommer, efterhånden som flere og flere enheder - aldrig designet til at fungere på Internettet - kommer online både i hjem og fabrikker, åbner op for en ny række af muligheder for hackere, der ønsker at skabe kaos i både den digitale og fysiske verden.

"Robotter gør mere nu, end de nogensinde har gjort, og nogle virksomheder går videre med, ikke kun samlebåndsrobotterne, men fritstående robotter, der faktisk kan køre rundt på fabriksgulve, " sagde Raheem Beyah, Motorola Foundation Professor og midlertidig Steve W. Chaddick Skolestol ved Georgia Tech's School of Electrical and Computer Engineering. "I den type omgivelser, du kan forestille dig, hvor farligt det kan være, hvis en hacker får adgang til disse maskiner. Som minimum de kan forårsage skade på de produkter, der produceres. Hvis det er en stor nok robot, det kan ødelægge dele eller samlebåndet. I værste fald, det kan skade eller forårsage død for mennesker i nærheden."

Internetsikkerhedsprofessionelle har længe brugt lokkecomputersystemer kendt som "honeypots" som en måde at smide cyberangribere af sporet. Forskerholdet anvendte det samme koncept på HoneyBot, som er delvist finansieret med en bevilling fra National Science Foundation. Når hackere får adgang til lokkemidlet, de efterlader værdifuld information, der kan hjælpe virksomheder med at sikre deres netværk yderligere.

"Mange cyberangreb forbliver ubesvarede eller ustraffede, fordi der er dette niveau af anonymitet, som ondsindede aktører får på internettet, og det er svært for virksomheder at sige, hvem der er ansvarlig, " sagde Celine Irvene, en Georgia Tech kandidatstuderende, der arbejdede sammen med Beyah for at udtænke den nye robot. "Honeypots giver sikkerhedspersonale mulighed for at studere angriberne, bestemme hvilke metoder de bruger, og finde ud af, hvor de er eller potentielt endda, hvem de er."

Gadgetten kan overvåges og styres via internettet. Men i modsætning til andre fjernstyrede robotter, HoneyBotens særlige evne narre sine operatører til at tro, at den udfører én opgave, når det i virkeligheden gør noget helt andet.

"Ideen bag en honeypot er, at man ikke ønsker, at angriberne skal vide, at de er i en honeypot, " sagde Beyah. "Hvis angriberen er smart og ser efter potentialet i en honningpotte, måske ville de se på forskellige sensorer på robotten, som et accelerometer eller speedometer, for at kontrollere, at robotten gør, hvad den var blevet instrueret i. Det er der, vi også forfalsker den information. Hackeren ville se ved at se på sensorerne, at der skete acceleration fra punkt A til punkt B."

I en fabriksindstilling, sådan en HoneyBot -robot kunne sidde ubevægelig i et hjørne, springer til live, når en hacker får adgang - en visuel indikator på, at en ondsindet aktør er rettet mod anlægget.

I stedet for at lade hackeren løbe amok i den fysiske verden, robotten kunne være designet til at følge visse kommandoer, der anses for harmløse - såsom at slynge sig langsomt omkring eller samle genstande op - men stoppe med at gøre noget farligt.

Indtil nu, deres teknik ser ud til at virke.

I eksperimenter designet til at teste, hvor overbevisende de falske sensordata ville være for personer, der fjernstyrede enheden, frivillige i december 2017 brugte en virtuel grænseflade til at styre robotten og kunne ikke se, hvad der skete i det virkelige liv. For at lokke de frivillige til at bryde reglerne, på bestemte steder i labyrinten, de stødte på forbudte "genveje", som ville give dem mulighed for at afslutte labyrinten hurtigere.

I den rigtige labyrint tilbage i laboratoriet, der eksisterede ingen genvej, og hvis deltagerne valgte at gå igennem det, robotten forblev i stedet stille. I mellemtiden de frivillige – som nu uforvarende er blevet hackere med henblik på eksperimentet – blev fodret med simulerede sensordata, der indikerer, at de passerede genvejen og fortsatte.

"Vi ville sikre os, at de følte, at denne robot gjorde denne rigtige ting, " sagde Beyah.

I undersøgelser efter eksperimentet, deltagere, der faktisk kontrollerede enheden hele tiden, og dem, der blev fodret med simulerede data om den falske genvej, indikerede begge, at dataene var troværdige med lignende hastigheder.

"Dette er et godt tegn, fordi det indikerer, at vi er på rette vej, "Sagde Irvene.

Varme artikler

Varme artikler

-

Blinkende jordlys udviklet for at sikre fodgængeres trafiksikkerhedKredit:CC0 Public Domain Korea Institute of Civil Engineering and Building Technology (KICT, Præsident Seung Heon Han) har annonceret udviklingen af sit næste generations system til forebyggelse

Blinkende jordlys udviklet for at sikre fodgængeres trafiksikkerhedKredit:CC0 Public Domain Korea Institute of Civil Engineering and Building Technology (KICT, Præsident Seung Heon Han) har annonceret udviklingen af sit næste generations system til forebyggelse -

Uber truer med at trække sig tilbage fra BarcelonaTaxichauffører blokerede vejen i Madrid uden for en af verdens største turistmesser, brændende dæk og en skraldespand Uber truede onsdag med at trække sig tilbage fra Barcelona, efter at den r

Uber truer med at trække sig tilbage fra BarcelonaTaxichauffører blokerede vejen i Madrid uden for en af verdens største turistmesser, brændende dæk og en skraldespand Uber truede onsdag med at trække sig tilbage fra Barcelona, efter at den r -

Kina vil målrette fjerdedel af bilsalget til at være elektrisk inden 2025Planen om at udvikle en ny energikøretøjssektor i Kina kommer, da landet forsøger at nå luftforureningsmål og reducere afhængigheden af olieimport Kina bør vedtage en plan, hvor elbiler udgør en

Kina vil målrette fjerdedel af bilsalget til at være elektrisk inden 2025Planen om at udvikle en ny energikøretøjssektor i Kina kommer, da landet forsøger at nå luftforureningsmål og reducere afhængigheden af olieimport Kina bør vedtage en plan, hvor elbiler udgør en -

Bioniske vandmænd svømmer hurtigere og mere effektivtEn kunstners gengivelse af vandmænd forstærket med implantatet designet af Xu og Dabiri. Kredit:Rebecca Konte/Caltech Ingeniører ved Caltech og Stanford University har udviklet en lille protese, d

Bioniske vandmænd svømmer hurtigere og mere effektivtEn kunstners gengivelse af vandmænd forstærket med implantatet designet af Xu og Dabiri. Kredit:Rebecca Konte/Caltech Ingeniører ved Caltech og Stanford University har udviklet en lille protese, d

- Virgin Galactic sigter mod snart at nå rummet med turismeraket

- Forskere bruger nye datavidenskabelige værktøjer til at fange enkeltmolekyler i aktion

- Eksplicit instruktion giver dramatiske fordele ved at lære at læse

- Hvordan molekyler interagerer med et laserfelt

- Magma -reservoirer er nøglen til vulkanudbrud

- Forskere udvikler ny metode til at detektere superfluid bevægelse