En ny metode til at opdage falske datainjektion (FDI) angreb

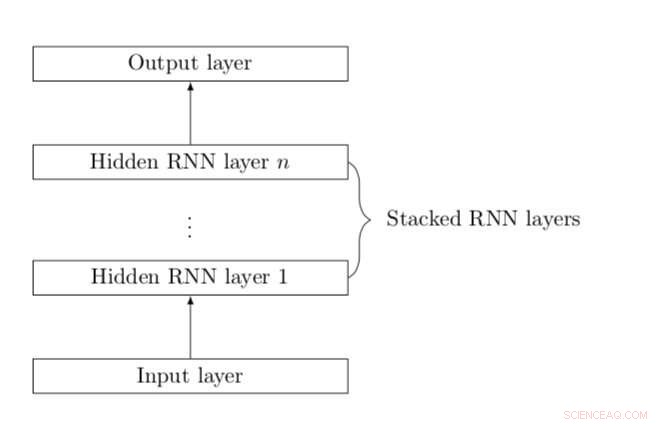

Arkitekturen af det stablede RNN. Kredit:Deng &Sun.

Forskere ved Beijing Institute of Technology (BIT) har for nylig udviklet en ny metode til at opdage falske dataindsprøjtninger (FDI) angreb på kritisk infrastruktur såsom elnet. Deres løsning, skitseret i et papir fremlagt på den 44 th Årlig konference for IEEE Industrial Electronics Society, bruger et tilbagevendende neuralt netværk (RNN) med flere skjulte lag, hvilket er sværere for FDI-angreb at narre.

Cyberangreb på cyberfysiske systemer (CPS'er), især på infrastruktur som elnet, kan forårsage betydeligt kaos og forstyrrelser for de mennesker, der bor i de berørte områder. For eksempel, i december 2015, hacket af et elnet i Ukraine ramte over 230, 000 mennesker, efterlade dem uden strøm i flere timer.

Selvom der er flere eksisterende metoder til at forhindre cyberangreb, en bestemt type angreb, kaldet falsk datainjektion (FDI), kan omgå alle konventionelle overvågnings- og sikkerhedsteknikker. Når det lykkes, FDI-angreb gør det muligt for angriberen at kompromittere målinger fra netsensorer, hindrer et elnets normale funktion og nogle gange endda ødelægger tilsluttede enheder.

I de seneste år, forskere har forsøgt at udvikle effektive værktøjer til at opdage FDI-angreb, for at forhindre dem i at forårsage alvorlige infrastrukturelle forstyrrelser. Mange af disse nyligt udviklede metoder anvender maskinlæringsteknikker, såsom superviserede og semi-superviserede læringsalgoritmer.

På trods af de lovende resultater opnået med nogle af disse tilgange, de fleste af dem har en række fejl og begrænsninger. For eksempel, nogle af disse algoritmer er tilbøjelige til sårbarheder, der udnyttes af varianter af FDI-angreb, mens andre ikke kan trænes effektivt på grund af den begrænsede mængde data relateret til kompromitterede målinger i den virkelige verden.

For at løse begrænsningerne ved eksisterende værktøjer til FDI-detektion, Qingyu Deng og Jian Sun, to forskere ved BIT, udviklet en ny metode, der bruger et recurrent neural network (RNN) med flere skjulte lag. Øverst på disse skjulte lag, RNN har et fuldt forbundet lag med en lineær aktiveringsfunktion.

Nylige undersøgelser har fundet ud af, at RNN'er kan være særligt effektive til tidsserieprognoser og anomalidetektion, dermed kunne de hjælpe med at opdage cyberangreb. Disse tidligere fund er, hvad der tilskyndede Deng og Sun til at udvikle en RNN, der kan opdage FDI-angreb.

"I denne avis, vi udnyttede den stærke evne hos tilbagevendende neurale netværk (RNN'er) på tidsserieforudsigelse til at genkende de potentielle kompromitterede målinger, " skrev Deng og Sun i deres avis.

RNN foreslået af forskerne kræver ikke mærkede data for at fungere, og dette gør det lettere at anvende i virkelige scenarier. I en evaluering af IEEE-14-bustestsystemet, det opnåede bemærkelsesværdige resultater, effektivt at identificere kompromitterede målinger med en lille falsk alarmrate (FAR).

I fremtiden, RNN udviklet af Deng og Sun kunne hjælpe med at opdage FDI-angreb på elnet og anden kritisk infrastruktur, forhindrer resulterende problemer, tumult og besvær. Yderligere forskning kan være med til at videreudvikle systemet, så det kan opnå højere præcisionshastigheder og en lavere FAR.

© 2019 Science X Network

Varme artikler

Varme artikler

-

100 % vedvarende energi er ikke lig med kulstoffri energi, og forskellen vokserKredit:CC0 Public Domain Mens 160 virksomheder rundt om i verden har forpligtet sig til at bruge 100 procent vedvarende energi, det betyder ikke 100 procent kulstoffri energi. Forskellen vil voks

100 % vedvarende energi er ikke lig med kulstoffri energi, og forskellen vokserKredit:CC0 Public Domain Mens 160 virksomheder rundt om i verden har forpligtet sig til at bruge 100 procent vedvarende energi, det betyder ikke 100 procent kulstoffri energi. Forskellen vil voks -

Revision kritiserer sikkerheden i USA's tilsyn med Southwest AirlinesSouthwest Airlines udsatte millioner af passagerer i fare med fly, der ikke opfyldte amerikanske sikkerhedsstandarder, ifølge en ny revision Federal Aviation Administrations slappe tilsyn tillod S

Revision kritiserer sikkerheden i USA's tilsyn med Southwest AirlinesSouthwest Airlines udsatte millioner af passagerer i fare med fly, der ikke opfyldte amerikanske sikkerhedsstandarder, ifølge en ny revision Federal Aviation Administrations slappe tilsyn tillod S -

Apple buster Facebook for at distribuere datasugende appDenne 19. feb. 2014, filbillede viser Facebook-app-ikonet på en iPhone i New York. Apple siger, at det har forbudt en Facebook-fremstillet app, der betalte brugere, herunder teenagere, til omfattende

Apple buster Facebook for at distribuere datasugende appDenne 19. feb. 2014, filbillede viser Facebook-app-ikonet på en iPhone i New York. Apple siger, at det har forbudt en Facebook-fremstillet app, der betalte brugere, herunder teenagere, til omfattende -

Første smarte højttalersystem, der bruger hvid støj til at overvåge spædbørns vejrtrækningUW-forskere har udviklet en ny smart højttalerfærdighed, der lader en enhed bruge hvid støj til både at dulme sovende babyer og overvåge deres vejrtrækning og bevægelse. Kredit:Dennis Wise/University

Første smarte højttalersystem, der bruger hvid støj til at overvåge spædbørns vejrtrækningUW-forskere har udviklet en ny smart højttalerfærdighed, der lader en enhed bruge hvid støj til både at dulme sovende babyer og overvåge deres vejrtrækning og bevægelse. Kredit:Dennis Wise/University