Plugin -sårbarhedsfindere fortæller WordPress -brugere at opdatere så hurtigt som muligt

Kredit:CC0 Public Domain

Tre WordPress -plugins har tiltrukket ganske stor opmærksomhed i denne måned, efter at forskere fandt alvorlige sårbarheder i dem - og tallene er ædruelige, ved at disse plugins er blevet installeret på mere end 400, 000 websteder - med brugere for åbne for cyberangreb at ignorere.

De tre plugins i rampelyset var InfiniteWP, WP Time Capsule, og WP Database Reset plugins.

ZDNet var et af de teknologiske overvågningssider for at tilskynde læsere til handling:"Hvis du bruger disse plugins, skal du opdatere med det samme, da firewall l -beskyttelse ikke virker."

HotHardware 's Brittany Goetting tilbød nogle mere grumme tal. Der er over 50, 000 plugins til at gå rundt, og ikke alle er skabt ens, hun skrev.

Ud af de tre i rampelyset, man kan lige så godt begynde med sårbarheden om godkendelse -bypass i InfiniteWP -klienten. Nøgen sikkerhed beskrev det som et værktøj, der giver administratorer mulighed for at administrere flere WordPress -websteder fra den samme grænseflade.

Administratorer, der overvåger websteder, bruger InfiniteWP Client.

Mindst 300, 000 af websteder kunne have været påvirket af sårbarheden, Sagde Goetting.

Pluginet, det blev fundet, manglede visse autorisationskontroller. "Du er sårbar, hvis du bruger InfiniteWP Client -versioner op til 1.9.4.4, og som følge heraf bør brugere af pluginet opdatere deres websteder til version 1.9.4.5 så hurtigt som muligt, " hun skrev.

Wordfence -bloggen (Wordfence er et produkt af et firma kaldet Defiant) sagde, at dette var en kritisk sårbarhed ved godkendelse. "Et bevis på konceptet blev offentliggjort i morges, 14. januar kl. 2020. Hvis du bruger InfiniteWP -klientversion 1.9.4.4 eller tidligere, anbefaler vi straks at opdatere din installation for at beskytte dit websted. "

Dan Goodin ind Ars Technica beskrev også alvorligheden af sårbarheden ved godkendelse -bypass i InfiniteWP Client -plugin.

"Det giver administratorer mulighed for at administrere flere websteder fra en enkelt server. Fejlen lader alle logge ind på en administrativ konto uden overhovedet legitimationsoplysninger. Derfra kan angribere kan slette indhold, tilføj nye konti, og udføre en lang række andre ondsindede opgaver. "

Sikkerhedsfirma WebARX rapporterede InfiniteWP Client, og en anden sårbarhed, WP Time Capsule.

WP Time Capsule er designet til at gøre sikkerhedskopiering af webstedsdata lettere.

Ars Technica rapporterede, at fejlen var rettet i version 1.21.16. "Websteder, der kører tidligere versioner, bør opdateres med det samme. Websikkerhedsfirmaet WebARX har flere detaljer." sagde Ars .

ZDNet talte om WP Time Capsule; Charlie Osborne i ZDNet sagde, at WP Time Capsule var aktiv på mindst 20, 000 domæner, ifølge WordPress plugins bibliotek.

WP Database Reset plugin fik stor opmærksomhed, med næsten 80, 000 websteder, der bruger plugin, som hjælper brugerne med at nulstille deres databaser eller dele af databaser til deres standardindstillinger.

Wordfence:"Den 7. januar, vores trussel Intelligence -team opdagede sårbarheder i WP Database Reset, et WordPress -plugin installeret på over 80, 000 hjemmesider. En af disse mangler tillod enhver uautentificeret bruger at nulstille enhver tabel fra databasen til den oprindelige WordPress-opsætningstilstand, mens den anden fejl tillod enhver godkendt bruger, selv dem med minimale tilladelser, muligheden for at give deres konto administrative privilegier, mens de slipper alle andre brugere fra bordet med en simpel anmodning. "

Pluginet inkluderede i første omgang ikke de korrekte sikkerhedskontroller. "En sårbarhed gav angriberne mulighed for at nulstille enhver tabel og forårsage tab af datatilgængelighed, "skrev Goetting." En anden sårbarhed gjorde det muligt for enhver abonnent at tage fuld kontrol over webstedet og sparke alle administratorer ud. Begge fejl er heldigvis rettet med version 3.15. Sikkerhedsforskerne opfordrer selvfølgelig også brugerne til altid at sikkerhedskopiere deres websteder. "

Sergiu Gartlan for BleepingComputer var også opmærksom på dette fund. "Kritiske fejl fundet i WordPress Database Reset plugin ... gør det muligt for angribere at droppe alle brugere og automatisk blive hævet til en administratorrolle og nulstille enhver tabel i databasen."

Wordfence -bloggen udsendte dette råd, da disse blev betragtet som kritiske sikkerhedsproblemer, der kunne forårsage fuldstændig nulstilling af webstedet og/eller overtagelse. "Vi anbefaler stærkt at opdatere til den nyeste version (3.15) med det samme."

Hvad gjorde Ars Technica konkludere om de tre plugins, InfiniteWP, WP Time Capsule, og WP Database Reset? De havde få ord, og disse kom let:"Det er tid til at lappe."

Læsernes kommentarer i Ars forsøgte at lokalisere kilden til problemerne. "Problemet, "sagde en læser, "er, når webstedets administratorer installerer 10, 000 plugins, som hver bliver en ny vektor til angreb. "

Hvor har brugerne hørt det før? Computer Business Review , tilbage i juni, erklærede, at "WordPress -plugins i vid udstrækning betragtes som en af de største sikkerhedstrusler mod WordPress -brugere."

Der er ingen tegn på, at nogen af de tre sårbare plugins udnyttes aktivt i naturen, sagde Goodin.

© 2020 Science X Network

Varme artikler

Varme artikler

-

Nyt kul stabler ikke op - se bare på antallet af vedvarende energikilder i QueenslandsSom navnet antyder, Windy Hill nær Cairns får sin rimelige andel af strømgenererende vejr. Kredit:Leonard Low/Flickr/Wikimedia Commons, CC BY Da den føderale regering har til formål at indgå en af

Nyt kul stabler ikke op - se bare på antallet af vedvarende energikilder i QueenslandsSom navnet antyder, Windy Hill nær Cairns får sin rimelige andel af strømgenererende vejr. Kredit:Leonard Low/Flickr/Wikimedia Commons, CC BY Da den føderale regering har til formål at indgå en af -

YouTube ser ud til at udvande grim programmering med udvalgte pædagogiske playlisterKredit:CC0 Public Domain Youtube, som er kommet under beskydning i det seneste år for at tillade konspirations- og hadevideoer at dukke op til toppen, tager endnu et skridt for at rydde op i sin h

YouTube ser ud til at udvande grim programmering med udvalgte pædagogiske playlisterKredit:CC0 Public Domain Youtube, som er kommet under beskydning i det seneste år for at tillade konspirations- og hadevideoer at dukke op til toppen, tager endnu et skridt for at rydde op i sin h -

Apple buster Facebook for at distribuere datasugende appDenne 19. feb. 2014, filbillede viser Facebook-app-ikonet på en iPhone i New York. Apple siger, at det har forbudt en Facebook-fremstillet app, der betalte brugere, herunder teenagere, til omfattende

Apple buster Facebook for at distribuere datasugende appDenne 19. feb. 2014, filbillede viser Facebook-app-ikonet på en iPhone i New York. Apple siger, at det har forbudt en Facebook-fremstillet app, der betalte brugere, herunder teenagere, til omfattende -

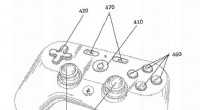

Google:Patentsamtale udløser nysgerrighed over controller til streamingtjenesteKredit:US patentansøgning US2019/0030425 Et nyopdaget patent, Meddelelser om spilcontroller, har spilcontroller -overvågere stillet spørgsmålene i denne uge:Kan vi se på controlleren til Googles p

Google:Patentsamtale udløser nysgerrighed over controller til streamingtjenesteKredit:US patentansøgning US2019/0030425 Et nyopdaget patent, Meddelelser om spilcontroller, har spilcontroller -overvågere stillet spørgsmålene i denne uge:Kan vi se på controlleren til Googles p

- Dybt vand på Neptun og Uranus kan være magnesiumrigt

- Finland tilbyder crashkursus i kunstig intelligens til EU

- Stanford-studerende implementerer maskinlæring for at hjælpe med miljøovervågning

- Facebook under lup over datadeling efter NYT-rapport

- En kødfri kost overalt vil ikke løse klimakrisen

- Forskere indsamler numeriske beviser for kvantekaos i Sachdev-Ye-Kitaev-modellen