Forsvar mod modstridende angreb ved hjælp af maskinlæring og kryptografi

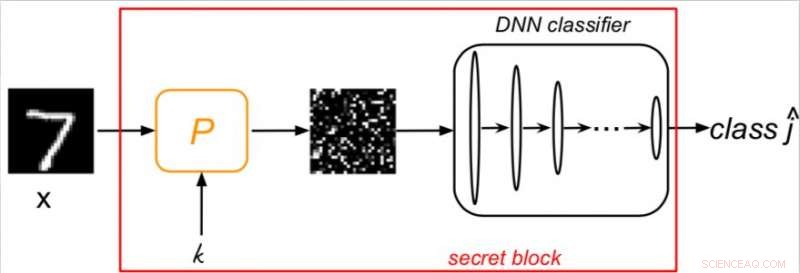

Skema, der konceptualiserer den nye tilgang. Kredit:Taran, Rezaeifar, &Voloshynovskiy

Forskere ved universitetet i Genève har for nylig udviklet en ny forsvarsmekanisme, der fungerer ved at bygge bro mellem maskinlæring med kryptografi. Det nye system, skitseret i et papir, der er forududgivet på arXiv, er baseret på Kerckhoffs' andet kryptografiske princip, som siger, at både forsvars- og klassifikationsalgoritmer er kendte, men nøglen er ikke.

I de seneste årtier har maskinlæringsalgoritmer, især dybe neurale netværk (DNN'er), har opnået bemærkelsesværdige resultater med at udføre en bred vifte af opgaver. Ikke desto mindre, disse algoritmer er udsat for væsentlige sikkerhedstrusler, især modstridende angreb, begrænser deres implementering på tillidsfølsomme opgaver.

"På trods af de bemærkelsesværdige fremskridt opnået af dybe netværk, de er kendt for at være sårbare over for modstridende angreb, "Olga Taran, en af de forskere, der har udført undersøgelsen, fortalte TechXplore . "Modstridige angreb sigter mod at designe en sådan forstyrrelse af originale prøver, at generelt, er umærkeligt for mennesker, men det er i stand til at snyde DNN-outputtet."

De fleste eksisterende forsvarsforanstaltninger kan let omgås af de stadig mere avancerede angrebsstrategier. Dette skyldes primært, at disse forsvarsmetoder for det meste er baseret på maskinlærings- og processeringsprincipper, uden kryptografisk komponent, så de er designet til enten at opdage-afvise eller bortfiltrere modstridende forstyrrelser. Da de fleste angrebsalgoritmer nemt kan tilpasses til at narre sikkerhedsforanstaltningerne for det DNN, der er under angreb, i øjeblikket, der er ingen forsvarsmekanisme, der konsekvent kan klare modstridende angreb.

"Det grundlæggende problem med de foreslåede modforanstaltninger består i antagelsen om, at forsvareren og angriberen besidder den samme mængde information eller endda deler de samme eller lignende træningsdatasæt, "Slava Voloshynovskiy, fortalte en af forskerne, der udførte undersøgelsen, til TechXplore. "I et sådant scenarie, forsvareren har ingen informationsfordel i forhold til angriberen. Dette adskiller sig væsentligt fra de klassiske sikkerhedstilgange, der er udviklet i det kryptografiske samfund."

Voloshynovskiy og hans kolleger besluttede derfor at udtænke en ny tilgang, der bygger bro mellem maskinlæring og kryptografi, i håb om, at det ville være mere effektivt til at forsvare DNN-algoritmer fra modstridende angreb. Teknikken de udtænkte er baseret på Kerckhoffs' kryptografiske princip, som siger, at nøglen til at få adgang til et system formodes at forblive ukendt.

"Vi introducerede en randomiseringsmekanisme til klassificeringsstrukturen, som er parametriseret af en hemmelig nøgle, " sagde Taran. "Naturligvis, en sådan nøgle er ikke tilgængelig for angriberen. Dette skaber en informationsfordel for forsvareren i forhold til angriberen. I øvrigt, denne nøgle kan ikke læres fra træningsdatasættet. Randomiseringsmekanismen er en forbehandlingsblok, der kan implementeres på forskellige måder, herunder tilfældig permutation, prøveudtagning og indlejring."

Forskerne evaluerede deres system og dets evne til at reagere på to af de mest berømte avancerede angreb, Fast gradient sign-metoden (FGSM) og angrebene foreslået af N. Carlini og D. Wagner (CW), i sort boks og grå boks scenarier. Deres resultater var meget lovende, med deres forsvarsmekanisme, der effektivt modvirker begge dele.

"Når det er løst ordentligt, brugen af DNN kan få mere tillid til rigtige applikationer. Vi mener, at vores arbejde kun er et første skridt mod løsningen af dette problem, " sagde Voloshynovskiy. "Vi vil også gerne tiltrække flere specialister fra kryptografidomænet til dialog med maskinlæringssamfundet."

Forsvarsmekanismen udviklet af forskerne kunne anvendes på flere eksisterende DNN-klassifikatorer. Fremtidige tests på mere komplekse datasæt eller brug af en bredere vifte af avancerede modstridende angreb vil hjælpe med at bestemme effektiviteten yderligere.

"Vi planlægger nu at udvide vores arbejde til mere generelle randomiseringsprincipper og teste det på de rigtige billeder i stor størrelse, " sagde Voloshynovskiy.

© 2018 Tech Xplore

Varme artikler

Varme artikler

-

Trumps kampagnefirma erkender sig skyldig i Facebook -datasagFacebook har indrømmet, at Cambridge Analytica brugte en app til at indsamle private oplysninger om 87 millioner brugere uden deres viden En britisk konsulentvirksomhed, der arbejdede med Donald T

Trumps kampagnefirma erkender sig skyldig i Facebook -datasagFacebook har indrømmet, at Cambridge Analytica brugte en app til at indsamle private oplysninger om 87 millioner brugere uden deres viden En britisk konsulentvirksomhed, der arbejdede med Donald T -

Nye emissionstest bremser EU-bilsalget i septemberEU-bilkøbere blev udmattet i september efter tilbud om incitamenter til at sælge biler, før nye forureningsregler trådte i kraft Bilsalget faldt i hele Europa i september, industridata offentliggj

Nye emissionstest bremser EU-bilsalget i septemberEU-bilkøbere blev udmattet i september efter tilbud om incitamenter til at sælge biler, før nye forureningsregler trådte i kraft Bilsalget faldt i hele Europa i september, industridata offentliggj -

Facebook afviser australske mediers opfordringer til reguleringFacebook er under beskydning fra australske medievirksomheder Teknikgiganten Facebook har modsat australske medievirksomheders opfordringer til, at digitale platforme skal reguleres, midt i en und

Facebook afviser australske mediers opfordringer til reguleringFacebook er under beskydning fra australske medievirksomheder Teknikgiganten Facebook har modsat australske medievirksomheders opfordringer til, at digitale platforme skal reguleres, midt i en und -

Hvordan afrikanske byer kan udnytte grønne teknologier til vækst og jobKredit:CC0 Public Domain I 1967 kostede en gigabyte harddisklagerplads 1 mio. USD. I dag er det omkring to amerikanske cent. Computerens processorkraft er også steget eksponentielt:den fordobles h

Hvordan afrikanske byer kan udnytte grønne teknologier til vækst og jobKredit:CC0 Public Domain I 1967 kostede en gigabyte harddisklagerplads 1 mio. USD. I dag er det omkring to amerikanske cent. Computerens processorkraft er også steget eksponentielt:den fordobles h

- Millennials kører 8 % færre ture end ældre generationer

- Hør dette:Apple sagde at have nyt, avancerede AirPods på vej

- Instruktioner om Space Age Crystals

- Airbnb betaler værter $ 250 mio. For aflysninger af COVID-19

- Uber til at øge sin baggrundskontrol for drivere

- Geoengineering af Great Barrier Reef har brug for stærke regler