Ingeniørers brugerdefinerede kredsløb ville gøre IoT-systemer til 14, 000 gange sværere at knække end nuværende teknologi

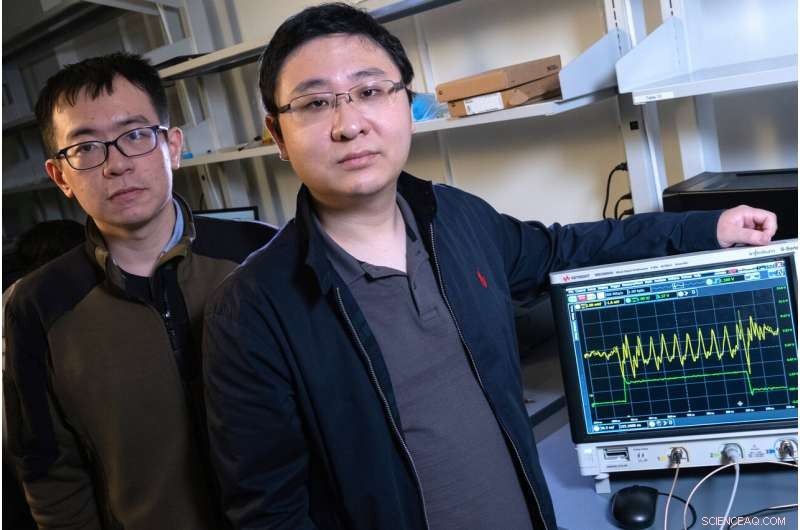

Rice University kandidatstuderende Yan He, venstre, og Kaiyuan Yang, en assisterende professor i elektro- og computerteknik, vil demonstrere deres forbedrede sikkerhedsstrategi for "tingenes internet" på International Solid-State Circuits Conference i San Francisco. Kredit:Jeff Fitlow/Rice University

Rice Universitys ingeniører har forbedret deres egen teknik for at øge sikkerheden for "tingenes internet."

I sandhed, deres stigning er langt større end én.

Kaiyuan Yang, en assisterende professor i elektro- og computerteknik ved Rice's Brown School of Engineering, og kandidatstuderende Yan Han har introduceret en teknik til at gøre sikkerhed mere end 14, 000 gange bedre end det nuværende avancerede forsvar, mens du bruger langt mindre energi.

Ris-holdets teknik, introduceret med et indlæg og en præsentation på den internationale solid-state kredsløbskonference i San Francisco, er en hardwareløsning centreret i strømstyringskredsløbet, der findes i de fleste centralprocessorchips.

"Tingenes internet" (IoT) tillader enheder – køkkenmaskiner, sikkerhedssystemer, bærbare teknologier og mange andre applikationer - til at kommunikere med hinanden gennem netværk. Med verden på nippet til at adoptere dem i milliarder, den bedst mulige sikkerhed er altafgørende, Sagde Yang.

Desværre, han sagde, enhver IoT-enhed kan blive sårbar over for tyve, som kunne bruge det til at få adgang til hele husstande.

"Når de har fundet et hul, der er så mange ting, de kan gøre, " sagde Yang. "Og de behøver ikke at komme ind i et computersystem eller en mobiltelefon. For eksempel, en termostat tilsluttet netværket kan blive et adgangspunkt til et hjem, en virksomhed, et hospital eller en by."

Sidste års gennembrud af laboratoriet genererede parrede sikkerhedsnøgler baseret på fingeraftrykslignende defekter, der er unikke for hver computerchip. "Dette år, historien ligner, men vi genererer ikke nøgler, " sagde Yang. "Vi kigger på at forsvare os mod en ny type angreb, der er specifikt til IoT og mobile systemer.

"I kraft og elektromagnetiske sidekanalangreb, angriberne kan finde ud af en hemmelig nøgle, når din enhed kører uden at åbne enheden, " sagde han. "Når de har din nøgle, kan de dekryptere alt, uanset hvor god din sikkerhedssoftware er.

Den nye strategi udnytter strømregulatorerne til at sløre den information, der lækkes af strømforbruget i krypteringskredsløb, sagde Yang. "Hvert system-on-a-chip har flere moduler, der drives af strømstyringskredsløbene, så de grænseflader, vi har brug for, er der allerede.

"Ved at erstatte eksisterende strømstyringskredsløb med vores enhed, vi giver ikke kun en meget bedre måde at forsvare os mod stærke trusler på, men også give en meget mere energieffektiv løsning, " han sagde.

Yang sagde, at kredsløbet ikke skulle tage mere plads på en chip end de nuværende strømstyringsenheder, og som en sidegevinst vil give state-of-the-art strømregulering. "Jeg tror, det bliver en meget lovende løsning takket være dens minimale ydeevne og designomkostninger, " han sagde.

Yang sagde, at krypteringsknækkende hardware og software, der udnytter kraft og elektromagnetisk sidekanallækage, er alt for lette at finde, "og der er YouTube-videoer for at vise dig, hvordan du gør dette, "sagde han." Dette er en reel trussel, og vi er i en kamp for at gøre det meget sværere og dyrere for angribere at få succes."

Mens Rice's beskyttende kredsløb forbedres med hver iteration, han sagde, at det vil tage tid for producenterne at designe det i deres fremstillingsprocesser. "Der er alle grænseflader og tekniske ting, "Sagde Yang." Med hensyn til begreber og principper, de er alle bevist. Det bliver bare en lang ingeniørindsats."

Varme artikler

Varme artikler

-

Hvordan cryptocurrency-svindel fungererEnder ikke som denne person. Kredit:fizkes/Shutterstock.com Millioner af cryptocurrency-investorer er blevet snydt for enorme summer af rigtige penge. I 2018, tab fra cryptocurrency-relaterede for

Hvordan cryptocurrency-svindel fungererEnder ikke som denne person. Kredit:fizkes/Shutterstock.com Millioner af cryptocurrency-investorer er blevet snydt for enorme summer af rigtige penge. I 2018, tab fra cryptocurrency-relaterede for -

Ryanairs kabinepersonale i Spanien advarer om strejke i septemberRyanair havde i sidste måned annonceret, at de ville lukke nogle baser på grund af problemer med Boeings kriseramte 737 MAX-jet Fagforeninger, der repræsenterer Ryanairs kabinepersonale i Spanien,

Ryanairs kabinepersonale i Spanien advarer om strejke i septemberRyanair havde i sidste måned annonceret, at de ville lukke nogle baser på grund af problemer med Boeings kriseramte 737 MAX-jet Fagforeninger, der repræsenterer Ryanairs kabinepersonale i Spanien, -

Feds vil efterforske dødbringende Tesla-ulykke i CalifornienI denne 8. juli, 2018, fil foto, skyer reflekteres over firmalogoet på motorhjelmen på et Tesla-køretøj uden for et showroom i Littleton, Colo. National Highway Traffic Safety Administration efterfors

Feds vil efterforske dødbringende Tesla-ulykke i CalifornienI denne 8. juli, 2018, fil foto, skyer reflekteres over firmalogoet på motorhjelmen på et Tesla-køretøj uden for et showroom i Littleton, Colo. National Highway Traffic Safety Administration efterfors -

Styring af slangelignende robotter for høj mobilitet og fingerfærdighedDen slangelignende robot T 2 Slange-3. Kredit:University of Electro Communications Slangelignende artikulerede mobile robotter kan trænge ind i snævre rum og forcere forhindringer ved hjælp af d

Styring af slangelignende robotter for høj mobilitet og fingerfærdighedDen slangelignende robot T 2 Slange-3. Kredit:University of Electro Communications Slangelignende artikulerede mobile robotter kan trænge ind i snævre rum og forcere forhindringer ved hjælp af d

- Hvad sker der, når havniveauet stiger, og kystlandet bliver oversvømmet?

- CLEAR undersøgelse baner vejen for ny elektronbaseret cancerterapi

- At dele kontrol med robotter kan gøre produktionen mere sikker, mere effektivt

- Økologiske fødevares sundhedsmæssige fordele har været svære at vurdere, men det kan ændre sig

- Det er ikke business as usual for veganske virksomheder

- CO2 -laserablation fører en ny vej til skræddersyede kontinuerlige smeltede silicaoverflader