Forskning finder en ny måde at hacke Siri og Google Assistant med ultralydsbølger

Kredit:Michigan State University

Tænk dig om to gange, før du genoplader en iPhone på bordplader på offentlige steder som lufthavne og kaffebarer.

Forskere ved Michigan State University College of Engineering har opdaget en ny måde for hackere til billigt at målrette personlige enheder og sætte Apples Siri og Google Assistant til at arbejde mod smartphone-ejere.

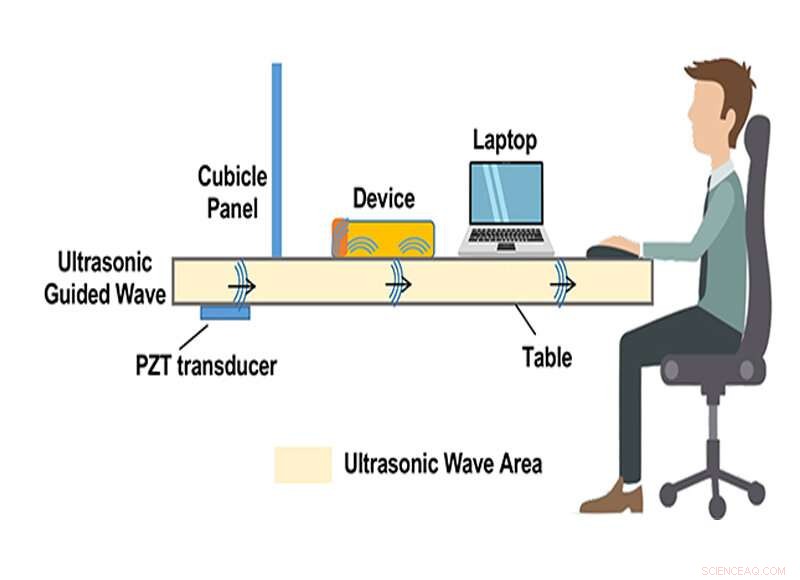

Qiben Yan, adjunkt ved Institut for Datalogi og Teknik og hovedforfatter af forskningen, sagde, at forskerholdet opdagede en ny angrebsfaktor - uhørlige vibrationer, der kan sendes gennem træ, metal- og glasbordplader til at styre stemmeassistentenheder op til 30 fod væk.

Forskningen, SurfingAttack, blev præsenteret den 24. februar på Network and Distributed System Security Symposium i San Diego.

Yan råder smartphone-ejere til at være på vagt over for offentlige ladestationer. "Hackere kunne bruge ondsindede ultralydsbølger til i hemmelighed at styre stemmeassistenterne i dine smarte enheder, " sagde han. "Det kan aktiveres ved hjælp af sætninger som, "OK Google" eller "Hej Siri, "som opvågningsord. Så, angrebskommandoer kan genereres for at styre dine stemmeassistenter, som 'læs mine beskeder, " eller foretage et svindelopkald ved hjælp af tekst-til-tale-teknologi.

"Med andre ord, " sagde Yan, "de kan ringe til dine venner, familie og kolleger og laver alle mulige ting – lige fra at annullere planer til at bede om penge. Hvis du er teknisk kyndig og ejer stemmestyrbare smarte hjemmegadgets, hackere kan endda bruge dine smartphones til at styre dine smarte gadgets, for eksempel, indstilling af hjemmetemperatur eller åbning af garageporten."

Yan sagde, at hackere sætter en billig piezoelektrisk transducer under et bord eller en ladestation, gør det muligt for en angriber på ubemærket måde at kapre to-faktor-godkendelseskoder og endda foretage svigagtige opkald

Hanqing Guo, en MSU-kandidatstuderende ved Institut for Datalogi og Teknik og medforfatter til undersøgelsen, sagde "Det er ret skræmmende at se min telefon blive aktiveret og styret i offentlige rum uden min viden. Vores forskning afslører usikkerheden ved smartphone stemmeassistenter, som alle skal være opmærksomme på."

SurfingAttack arbejdede på 15 ud af 17 testede telefonmodeller, inklusive fire iPhones; de 5, 5s, 6 og X; de første tre Google Pixels; tre Xiaomis; Mi 5, Mi 8 og Mi 8 Lite; Samsung Galaxy S7 og S9 og Huawei Honor View 8.

"Vores forskning afslører usikkerheden ved smartphone stemmeassistenter, " sagde Guo.

Yan, der leder MSU's Secure Intelligent Things Lab, arbejdet i samarbejde med forskere fra MSU, Washington University i St. Louis, Chinese Academy of Sciences og University of Nebraska-Lincoln.

"Vores bedste råd er, hvis du vil placere din uovervågede telefon på et bord for at genoplade, sørg for at den ikke er flad, " sagde han. "SurfingAttack kan gøres mindre effektiv ved blot at løfte din telefon op eller bruge en blød vævet dug. Læn din telefon mod noget for at forstyrre de ultralydsstyrede bølger. Rettelsen er enkel og tilføjer et lag af sikkerhed."

Varme artikler

Varme artikler

-

Vil den amerikanske regering nationalisere Boeing?Tolv år efter, at den amerikanske regering reddede General Motors og Chrysler, Washingtons politiske beslutningstagere diskuterer, hvordan de kan skåne Boeing, når det spoler fra dobbelte kriser over

Vil den amerikanske regering nationalisere Boeing?Tolv år efter, at den amerikanske regering reddede General Motors og Chrysler, Washingtons politiske beslutningstagere diskuterer, hvordan de kan skåne Boeing, når det spoler fra dobbelte kriser over -

Forudsigelse af nøjagtigheden af et neuralt netværk før træningKredit:CC0 Public Domain At konstruere en neural netværksmodel for hvert nyt datasæt er det ultimative mareridt for enhver dataforsker. Hvad hvis du kunne forudsige nøjagtigheden af det neurale

Forudsigelse af nøjagtigheden af et neuralt netværk før træningKredit:CC0 Public Domain At konstruere en neural netværksmodel for hvert nyt datasæt er det ultimative mareridt for enhver dataforsker. Hvad hvis du kunne forudsige nøjagtigheden af det neurale -

Facebook for at advare brugere, der kunne lide coronavirus-hoaxDette udaterede billede fra Facebook viser Facebook -appen på en mobiltelefon. Facebook vil snart give dig besked, hvis du har delt eller interageret med farlig fejlinformation om coronavirus på webst

Facebook for at advare brugere, der kunne lide coronavirus-hoaxDette udaterede billede fra Facebook viser Facebook -appen på en mobiltelefon. Facebook vil snart give dig besked, hvis du har delt eller interageret med farlig fejlinformation om coronavirus på webst -

Fake news:Mediebranchen slår tilbagePro-EU demonstranter uden for en britisk parlamentarisk høring den 12. juni om falske nyheder og Brexit-afstemningen Den virale spredning af fup og misinformation forud for det amerikanske valg og

Fake news:Mediebranchen slår tilbagePro-EU demonstranter uden for en britisk parlamentarisk høring den 12. juni om falske nyheder og Brexit-afstemningen Den virale spredning af fup og misinformation forud for det amerikanske valg og

- Analyse:Krige efter 9/11 kan have dræbt dobbelt så mange amerikanere derhjemme som i kamp

- Undersøgelse bruger AI-teknologi til at begynde at forudsige placeringer af efterskælv

- For meget ulighed hæmmer støtten til offentlige goder

- Sådan beregnes beløb pr. Kvadratfod

- Magneter, Hele vejen ned!

- Medarbejdertilfredshed forbedrer den britiske virksomheds økonomiske resultater