En ny defensiv teknik kunne afholde angribere ved at gøre software buggiere

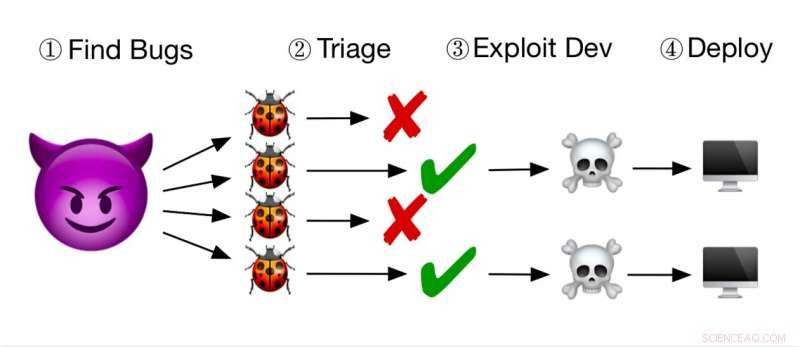

Forenklet angriber-arbejdsgang. Angribere finder fejl, triage dem for at bestemme udnyttelsesevne, derefter udvikle udnyttelser og implementere dem til deres mål. Kreditering:Hu, Hu &Dolan-Gavitt.

Forskere ved New York University har for nylig udtænkt en ny cyberforsvarsteknik, som virker ved at tilføje såkaldte "chaff bugs, "ikke-udnyttelige fejl, i stedet for at fjerne eksisterende. En fortrykt version af deres opfindsomme undersøgelse blev uploadet til ArXiv sidste uge.

Hver dag, stadig mere sofistikerede angribere finder fejl i computersoftware, vurdere deres udnyttelsesevne, og udvikle måder at udnytte dem på. De fleste eksisterende forsvarsteknikker har til formål at eliminere disse fejl, begrænse dem, eller tilføje begrænsninger, der kan gøre udnyttelsen mere udfordrende.

"Vores projekt var baseret på noget tidligere arbejde, vi lavede i samarbejde med MIT Lincoln Lab og Northeastern University om at evaluere forskellige strategier til at finde fejl i software, " Brendan Dolan-Gavitt, en af de forskere, der har udført undersøgelsen, fortalte Tech Xplore. "At gøre det, vi byggede et system, der kunne sætte tusindvis af fejl i et program, så vi derefter kunne måle, hvor effektiv hver fejlfindingsstrategi var til at opdage vores fejl."

Efter at de udviklede dette system, forskerne begyndte at overveje dets mulige anvendelser i forbindelse med forbedring af softwaresikkerheden. De indså hurtigt, at der er en flaskehals i, hvordan angribere typisk finder og udnytter fejl i software.

"Det tager meget tid og ekspertise at finde ud af, hvilke fejl der kan udnyttes og udvikle en fungerende udnyttelse, " forklarede Dolan-Gavitt. "Så vi indså, at hvis vi på en eller anden måde kunne sikre os, at alle de fejl, vi tilføjede, var ikke-udnyttelige, vi kunne overvælde angribere, drukner dem i et hav af lokkende, men i sidste ende harmløse fejl. "

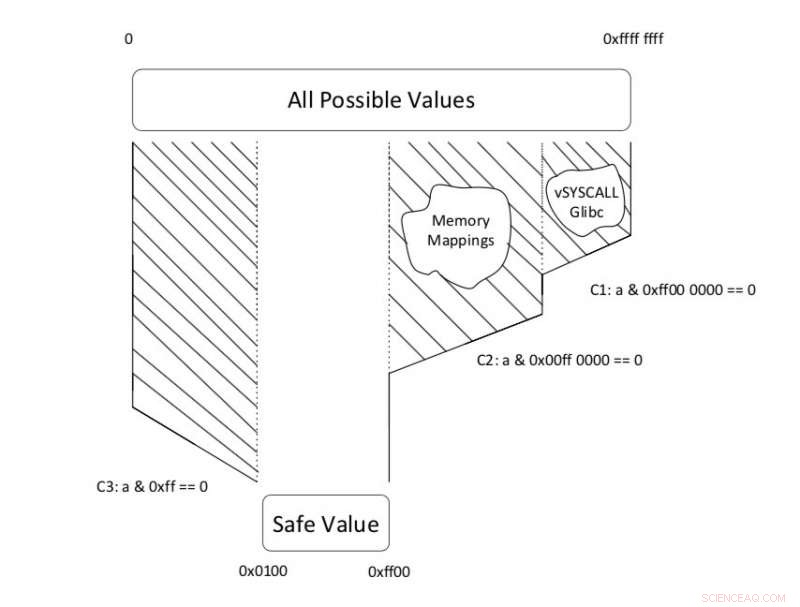

En fejl med overbelastet værdi. Ved at tilføje begrænsninger langs stien, der fører til fejlen, vi fjerner gradvist usikre værdier. Kreditering:Hu, Hu &Dolan-Gavitt.

Tilføjelse af et stort antal fejl, der beviseligt-men ikke åbenbart-ikke kan udnyttes, kan forvirre angribere, får dem til at spilde deres tid og kræfter på at søge udnyttelse af disse bevidst placerede fejl. Forskerne kaldte denne nye metode til at afskrække angriberne "agnebugs".

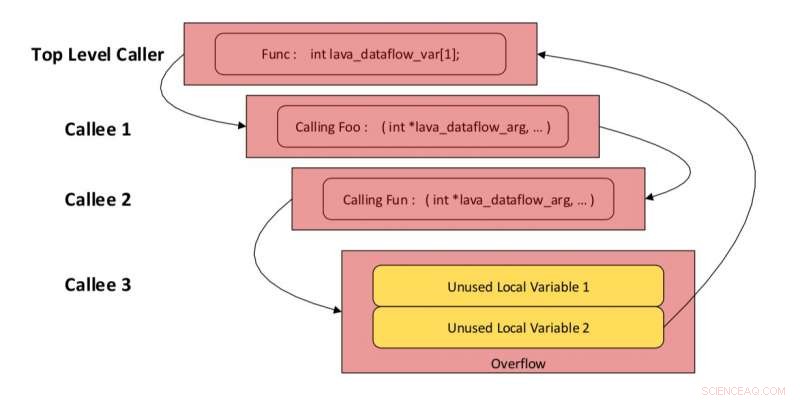

"Vores system, som automatisk tilføjer avnefejl, er beregnet til at blive brugt, når udviklere bygger software, " sagde Dolan-Gavitt. "Vi bruger to strategier for at sikre, at fejlene er sikre:enten ved at garantere, at angriberen kun kan ødelægge data, der ikke bliver brugt af programmet, eller ved at sikre, at de værdier, som angriberen kan indsprøjte, er begrænset til områder, som vi kan fastslå er sikre."

I deres nylige undersøgelse, forskerne brugte disse to strategier til automatisk at tilføje tusindvis af ikke-udnyttelige fejl til software fra den virkelige verden, inklusive webserver NGINX og encoder/decoder-bibliotek libFLAC. De fandt ud af, at softwarens funktionalitet var uskadt, og at chaff-fejlene så ud til at kunne udnyttes af nuværende triage-værktøjer.

"En af de mest interessante resultater er, at det er muligt at konstruere disse ikke-udnyttelige fejl automatisk, på en måde, så vi kan se, at de ikke kan udnyttes, men det er svært for en angriber at gøre det samme, "Sagde Dolan-Gavitt." Det var ikke indlysende for os, da vi startede, at dette ville kunne lade sig gøre. Vi mener også, at denne tilgang med at anvende en slags økonomisk logik – at finde ud af hvilke angriberressourcer der er knappe og derefter forsøge at målrette dem – er et frugtbart område at udforske inden for softwaresikkerhed."

En ubrugt variabel fejl. Dataflow tilføjes for at udbrede de "ubrugte" værdier uden for det oprindelige omfang, skjuler det faktum, at de faktisk er ubrugte. Kreditter:Hu, Hu &Dolan-Gavitt.

Mens deres undersøgelse indsamlede lovende resultater, flere udfordringer mangler stadig at blive overvundet, før denne tilgang bliver praktisk levedygtig. Mest vigtigt, forskerne er nødt til at finde ud af en måde at gøre disse ikke-udnyttelige fejl fuldstændigt umulige at skelne fra rigtige fejl.

"Lige nu, de fejl, vi tilføjer, ser ret kunstigt ud, så angriberne kunne bruge denne kendsgerning til at ignorere vores, når de leder efter fejl, der kan udnyttes, "Sagde Dolan-Gavitt." Vores hovedfokus i øjeblikket er på at finde måder at få de fejl, vi har tilføjet, til at ligne mere naturligt forekommende fejl, og derefter køre eksperimenter for at vise, at angribere virkelig bliver narret af vores avner."

© 2018 Tech Xplore

Varme artikler

Varme artikler

-

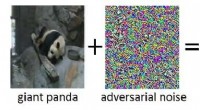

Adversarial Robustness Toolbox – sikring af AI mod modstridende truslerFigur 1:Adversarisk eksempel (højre) opnået ved at tilføje modstridende støj (midten) til et rent inputbillede (venstre). Mens den ekstra støj i det modstridende eksempel er umærkelig for et menneske,

Adversarial Robustness Toolbox – sikring af AI mod modstridende truslerFigur 1:Adversarisk eksempel (højre) opnået ved at tilføje modstridende støj (midten) til et rent inputbillede (venstre). Mens den ekstra støj i det modstridende eksempel er umærkelig for et menneske, -

Google appellerer rekord EU-bøde over AndroidDen amerikanske teknologigigant Google er blevet beskyldt for at bruge Android-systemets enorme popularitet på smartphones og tablets til at fremme brugen af sin egen Google-søgemaskine og lukke riv

Google appellerer rekord EU-bøde over AndroidDen amerikanske teknologigigant Google er blevet beskyldt for at bruge Android-systemets enorme popularitet på smartphones og tablets til at fremme brugen af sin egen Google-søgemaskine og lukke riv -

Ny elektrolyt standser hurtig nedgang i ydeevnen af næste generations lithiumbatteriOpladning resulterer i dobbelt- eller tredobbelt ladede metalkationer, såsom Mg2+ (orange kugler), sammen med enkeltladede lithiumioner (grønne kugler), der co-indsættes fra elektrolytten i silicium (

Ny elektrolyt standser hurtig nedgang i ydeevnen af næste generations lithiumbatteriOpladning resulterer i dobbelt- eller tredobbelt ladede metalkationer, såsom Mg2+ (orange kugler), sammen med enkeltladede lithiumioner (grønne kugler), der co-indsættes fra elektrolytten i silicium ( -

EU-ledere lover hård handling mod cyberangrebMed stigende bekymringer om de ondsindede cyberaktiviteter i flere lande rundt om i verden, især Rusland, EU-ledere opfordrede til, at arbejdet påbegyndes med at etablere sanktioner for at straffe ha

EU-ledere lover hård handling mod cyberangrebMed stigende bekymringer om de ondsindede cyberaktiviteter i flere lande rundt om i verden, især Rusland, EU-ledere opfordrede til, at arbejdet påbegyndes med at etablere sanktioner for at straffe ha

- COVID-19 er endnu et wake up call for fødevaresikkerhed

- Er der implicit kønsbias på det økonomiske område?

- Beviser for vulkanske kratere på Saturns måne Titan

- Hvordan påvirker syre og baser vores daglige liv?

- Billede:Amazon brænder

- Ny æra med vestlige ildbrande kræver nye måder at beskytte mennesker på, økosystemer