VeryMal:Kampagne i billedbaseret malware spottet

Kredit:Confiant

På dette tidspunkt, nyhedshistorier har lavet ord som fejl, vira og malware kendt og på alle måder hyppige, som computerbrugere kæmper for at selvuddanne sig til, hvordan man undgår at blive offer for en række sikkerhedsinvasioner.

Nu kan "Malvertisers" føjes til listen over uheldsmagere, der holder sikkerhedsvagter på tæerne. Ars Technica overskriften var et eksempel herpå. "Malvertisere målretter Mac -brugere med steganografisk kode gemt i billedet." HTML5 -kodning hjalp ondsindede annoncer med at undgå scannere. Eliya Stein fra Confiant forklarede, hvad vi nu står over for. Ifølge Confiant blog, det var Confiant og Malwarebytes, der fik øje på denne steganografibaserede annonce nyttelast.

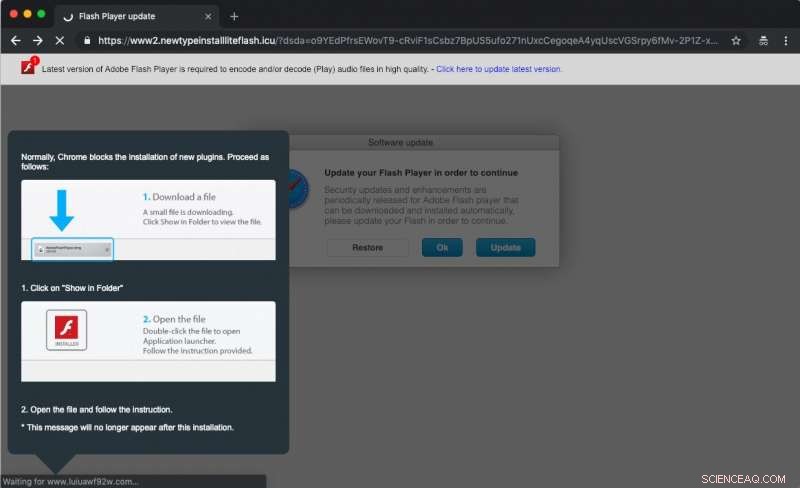

Confiant kaldte nyttelasten for VeryMal. Confiant rapporterede frejdigt at køre displayannoncer under dække af Flash -opdateringer og pc -reparationssoftware.

Shaun Nichols i Registret præsenterede problemet som "en malvertiseringsoperation, der spredes gennem forgiftede annoncebilleder."

Dan Goodin ind Ars Technica rapporterede, at "en to-dages blitz udløste hele 5 millioner gange om dagen. I kernen af stormen var" stærkt camoufleret JavaScript gemt i billeder for at installere en trojan på besøgendes Mac'er. "

Ionut Ilascu i BleepingComputer på samme måde rapporterede Confiant, at denne seneste VeryMal-kampagne "varede i to dage mellem 11.-13. januar, og målrettede sig kun mod amerikanske besøgende. "

De lure bedrifter udnyttede en JavaScript -sårbarhed på Mac'er til at omdirigere browsere til et websted "hvor du får mulighed for at installere en Flash -opdatering". Det ser ud til at have været mest aktivt mellem 11. og 13. januar, men bevis tyder på, at det var aktivt siden december, " sagde PC -perspektiv .

BleepingComputer rapporterede:"En analyse fra Adam Thomas fra Malwarebytes viser, at den falske opdatering er et macOS -adware -installationsprogram kendt som Shlayer."

Rapporter sagde, at dette var en steganografi-baseret annonce nyttelast, der tabte en Shlayer Trojan på folk, der bruger Mac.

Shlayer Trojan? Du har måske læst om dette sidste år, da forskere opdagede OSX/Shlayer, Mac malware. I en sikkerhedsblog sidste år, Joshua Long, en sikkerhedsanalytiker hos Intego, sagde, mens malware forklædt som en opdatering til Adobe Flash Player ikke var noget nyt, nogle inkarnationer af falske Flash Player -installatører havde en metode til at downloade yderligere indhold.

Stein svarede på en læsers spørgsmål:"For at blive inficeret af malware, du skulle have set en annonce fra angriberens kampagne. Ikke alle, der ser annoncen, omdirigeres til malware -installationsprogrammet, men de få, der passer til formen af, hvad angriberen leder efter, vil. "

I mellemtiden, Confiant -webstedet gav en afslappende oversigt over maladvertisers virkninger på virksomheden. Hvad sker der på grund af disse ondsindede indtryk? Confient -bloggen undersøgte virkningen.

"Du har udgiveren, der taber penge direkte fra de afbrudte brugersessioner, og mister fremtidige penge på grund af den øgede annonceblokering og tab af brugertillid. Der er annonceudvekslingerne, der fik deres lagerbeholdning afbrudt, mens de kæmpede med infektionen og vil have haft nogle udgivere til at trække deres lager permanent ud. Annoncørerne vil blive ramt af den resulterende annoncesvindel fra de inficerede enheder. Og lad os ikke se bort fra brugeren, som nu har en inficeret enhed. "

Confiant benchmarkede omkostningseffekten for en 11. januar -højde og tilføjede op til over $ 1,2 millioner.

Leder du efter et skøn over længere rækkevidde af ondsindet kode gemt inde i annoncebilleder? Catalin Cimpanu i ZDNet bemærkede en GeoEdge -rapport fra november sidste år:Ondsindet kode gemt inde i annoncebilleder forårsagede økonomiske tab for annoncenetværk anslået til omkring 1,13 milliarder dollars i 2018.

© 2019 Science X Network

Varme artikler

Varme artikler

-

Computerforskere designer måde at lukke bagdøre i AI-baserede sikkerhedssystemerKredit:CC0 Public Domain Det lyder som et plot ud af en spionroman, med et strejf af cyberpunk:En agent nærmer sig en sikker placering, beskyttet af et ansigtsgenkendelsessystem, kun tilgængelig f

Computerforskere designer måde at lukke bagdøre i AI-baserede sikkerhedssystemerKredit:CC0 Public Domain Det lyder som et plot ud af en spionroman, med et strejf af cyberpunk:En agent nærmer sig en sikker placering, beskyttet af et ansigtsgenkendelsessystem, kun tilgængelig f -

Den amerikanske appeldomstol godkender AT&Ts køb af Time Warner til $81 miaI denne 13. juni, 2018, fil foto, logoerne for Time Warner og AT&T vises over alternative handelsposter på gulvet på New York Stock Exchange. En føderal appeldomstol har velsignet AT&Ts overtagelse af

Den amerikanske appeldomstol godkender AT&Ts køb af Time Warner til $81 miaI denne 13. juni, 2018, fil foto, logoerne for Time Warner og AT&T vises over alternative handelsposter på gulvet på New York Stock Exchange. En føderal appeldomstol har velsignet AT&Ts overtagelse af -

Olie til solenergi:Saudierne presser på for at blive kraftcenter for vedvarende energiSaudiarabisk kronprins Mohammed bin Salman har løftet sløret for planer om at udvikle klodens største solenergiprojekt for 200 milliarder dollars i samarbejde med Japans SoftBank-koncern Saudiarab

Olie til solenergi:Saudierne presser på for at blive kraftcenter for vedvarende energiSaudiarabisk kronprins Mohammed bin Salman har løftet sløret for planer om at udvikle klodens største solenergiprojekt for 200 milliarder dollars i samarbejde med Japans SoftBank-koncern Saudiarab -

En ramme for indendørs robotnavigation blandt mennesker(Top) Et autonomt visuelt navigationsscenarie, som forskerne overvejer, i en hidtil ukendt, indendørs miljø med mennesker, ved at bruge monokulære RGB-billeder (nederst til højre). For at lære maskine

En ramme for indendørs robotnavigation blandt mennesker(Top) Et autonomt visuelt navigationsscenarie, som forskerne overvejer, i en hidtil ukendt, indendørs miljø med mennesker, ved at bruge monokulære RGB-billeder (nederst til højre). For at lære maskine

- Langsom transit af sediment i Australiens Murray-Darling flodsystem forvrænger miljøsignal:undersø…

- Hærens videnskabsmand studerer tordenvejr for at forbedre slagmarksmissioner

- NASA undersøger nyligt dannet tropisk depression 3W i 3D

- Løftet om at bruge WhatsApp til lavteknologisk fjernundervisning

- Forskere observerer hurtige ozonudsving over det antarktiske polarvirvelkantområde

- Internationale grænser hæmmer fortsat grænseoverskridende samarbejde